Microsofti traadita ekraaniadapter. Sülearvuti G7

Microsofti traadita ekraaniadapteril V2 on diagnoositud kolm haavatavust: käskude sisestamise haavatavus, katkine juurdepääsukontrolli haavatavus ja pahade kaksikute rünnaku haavatavus. Esimest haavatavust on testitud ainult Microsofti juhtmeta ekraaniadapteri V2 tarkvaraversioonides 2.0.8350–2.0.8372 ja leiti, et see mõjutab kõiki selle vahemiku versioone. On leitud, et katkine juurdepääsukontroll ja kurjade kaksikute rünnakute haavatavused mõjutavad testitud vahemikus ainult tarkvaraversiooni 2.0.8350. Teisi tarkvara versioone ei testitud ning haavatavusi pole veel ära kasutatud. Käsusüstimise haavatavusele on määratud silt CVE-2018-8306 ning sellele on antud suhteliselt mõõdukas riskihinnang.

Microsofti traadita ekraaniadapter on riistvaraseade, mis võimaldab ekraanide edastamist Miracasti toega Microsofti Windowsi seadmetest. Mehhanism kasutab ekraani edastamiseks Wi-Fi Direct ühendust ja Miracasti heli / video edastuskanalit. Protsess on WPA2 krüptitud vastavalt turvalisuse tagamiseks kasutatava WiFi-ühenduse krüptimisele.

Seadme ja ekraaniga paaritamiseks pakub mehhanism nii surunupuühendust kui ka PIN-ühendust. Kui ühendus on loodud, ei pea seadet iga järgmise ühenduse korral kontrollima.

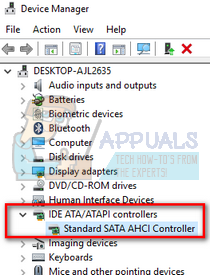

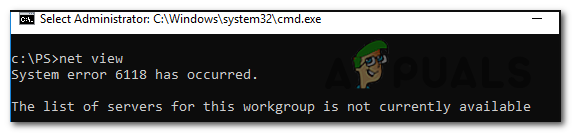

Selle varem saavutatud autoriseerimisega jätkates võib käsu süstimise haavatavus ilmneda, kui parameetris „NewDeviceName” on määratud ekraaniadapteri nimi. Olukorra loomisel, kus tähemärgid pääsevad käsurea skriptidest, seadistatakse seade alglaadimissilmusse, kus see enam korralikult ei tööta. Selle haavatavuse skript on skript “/cgi-bin/msupload.sh”.

Teine haavatavus, katkine juurdepääsukontroll, võib ilmneda siis, kui seadmete sidumiseks kasutatakse nupu konfigureerimise meetodit, nõudes ainult seadme juhtmeta levialast ilma PIN-koodi kontrollimiseks füüsilise juurdepääsuta. Kui esimene ühendus on sel viisil loodud, ei vaja järgnevad ühendused kontrollimist, mis võimaldab ohustatud seadmel piiramatut juhtimist.

Kolmas haavatavus, kuri kaksikute rünnak, tekib siis, kui ründaja manipuleerib kasutajaga ühenduse loomisega oma MSWDA seadmega, olles ühendatud õige MSWDA-ga ja pannes kasutajale ühenduse loomiseks ainult ründaja enda MSWDA. Kui ühendus on loodud, ei tea kasutaja, et ta on vale seadmega ühendanud, ja ründajal on juurdepääs kasutaja failidele ja andmetele, voogesitades tema seadmes olevat sisu.

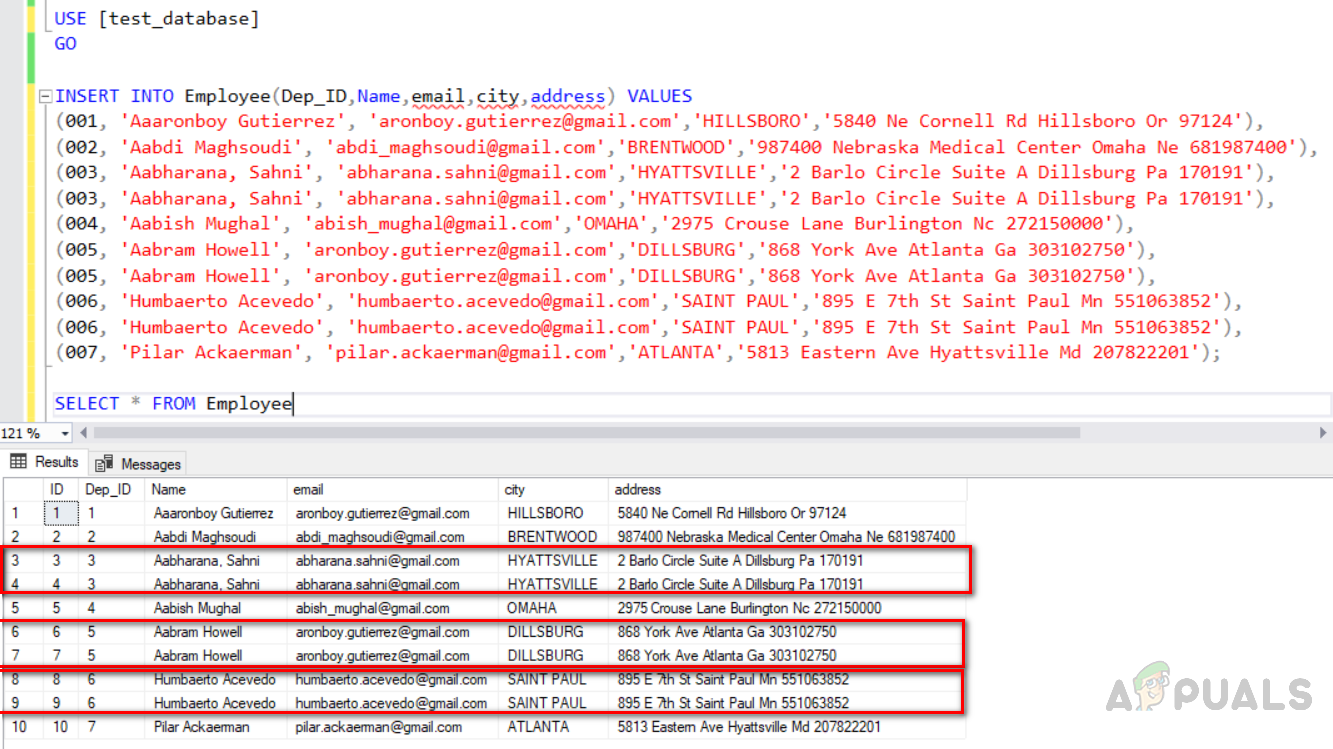

Microsoftiga võeti algselt ühendust 21stmärtsis selle haavatavuse komplekti kohta. CVE number määrati 19-lethjuunil ja püsivara värskendused avaldati 10. päevalthjuulist. Sellest ajast alates on Microsoft just nüüd avalikkuse ette tulnud nõuandev . Haavatavused mõjutavad ühiselt Microsofti traadita ekraaniadapteri V2 versioone 2.0.8350, 2.0.8365 ja 2.0.8372.

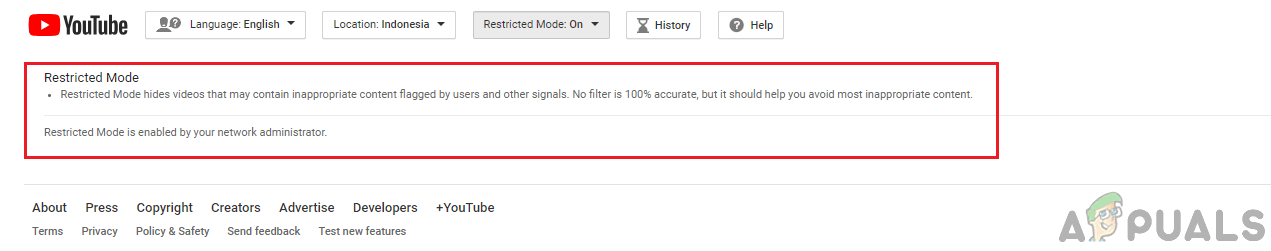

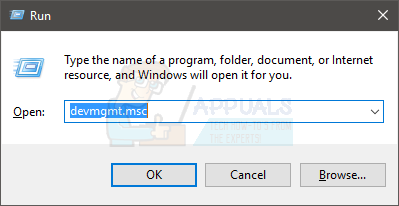

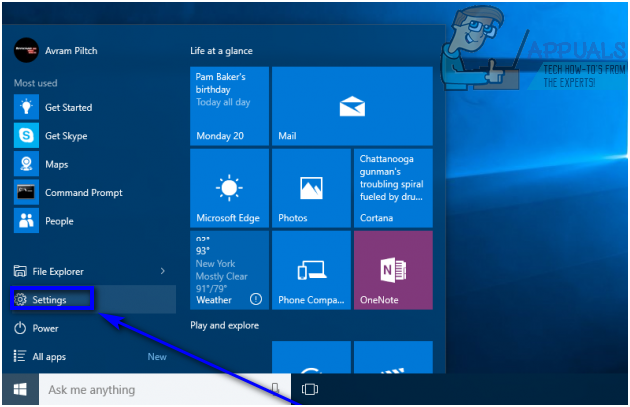

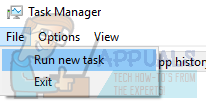

Turvavärskendused, mille Microsofti poolt on märgistatud kui „olulised”, on avaldatud turvabülletääni osana saadaval kõigi nende veebisaidi kõigi versioonide jaoks. Veel üks soovitatud leevendus nõuab, et kasutajad avaksid Microsofti juhtmeta ekraaniadapteri Windowsi rakenduse ja märkige vahekaardi „Turvaseaded” kõrval olev ruut „Seo PIN-koodiga”. See tagab, et seadme ekraani vaatamiseks ja PIN-koodidega sobitamiseks on vajalik füüsiline juurdepääs seadmele, tagades, et soovimatu traadita juurdepääsetav seade ei saaks seadistusega lihtsalt ühendust. Kolme versiooni mõjutanud haavatavustele anti a CVSS 3.0 põhiskoor 5,5 ja ajaline 5.