Oracle Fusion Middleware WebLogic Server. e-lahendus

The Oracle Critical Patch Update ilmus sel kuul mitme turvanõrkuse leevendamiseks, kuid häkkerid, kes sihivad sihilikult kõiki selliseid värskendamata süsteeme, ründavad neid, kes pole oma süsteeme selle kriitilise värskendusega täielikult värskendanud. Kaugtöödeldav haavatavus sildistatud CVE-2018-2893 WLS-i põhikomponendid on keskmes, mida häkkerid Oracle WebLogic Fusion Middleware'is kasutavad. Mõjutatud versioonide hulka kuuluvad 10.3.6.0, 12.1.3.0, 12.2.1.2 ja 12.2.1.3. Haavatavus on veebisaidil hinnatud 9,8 CVSS 3.0 skaala, mis näitab ärakasutamise ülimat kriitilisust ja riski.

Haavatavust uurisid ühiselt viis üksust, enne kui Oracle'i arendajad seda analüüsisid. Need viis teadlast olid 0c0c0f, Knownsec 404 meeskonna Badcode, Liao Xinxi NSFOCUSi turvameeskonnast, Lilei Venustechi ADLabist ja Xu Yuanzhen Alibaba pilveturbe meeskonnast. Teadlased teatasid, et see haavatavus võimaldab autoriseerimata pahatahtlikul ründajal pääseda võrgule T3-protokolli kaudu ilma parooli vajamata. See omakorda kahjustab täielikult Oracle WebLogic Serveri turvalisust. Edasi tungides võib häkker saada selle marsruudi kaudu serveri täieliku kontrolli, integreerida pahavara, varastada teavet ja ohustada võrku.

Mitu kontseptsiooni tõestused olid selle haavatavuse tõttu tuletatud ja paljud eemaldati Internetist, kuna nad õhutasid ja inspireerisid häkkerid püüdma haavatavust tegelikkuses ära kasutada. Esimene selline ärakasutamine oli vaid mõni päev tagasi 21. päevalstjuulist. Sellest ajast alates jagasid paljud kasutajad teadlikkuse levitamiseks veebis idee tõestust, kuid see on levinud ainult pahatahtlikumate häkkerite juurde, kes on selle kohandanud enda ekspluateerimiskatsetele. Täheldatud ekspluateerimiste arv on viimastel päevadel pidevalt kasvanud. Turvalisuse uurijad leidsid, et kaks konkreetset rühma kasutavad seda haavatavust laialdaselt ja automatiseeritult ISC ILMA ja Qihoo 360 Netlab . Neid kahte rühma uuritakse ja nende rünnakuid piiratakse võimalikult hästi.

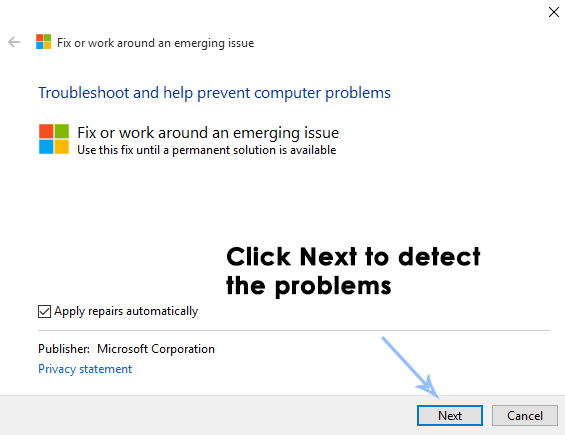

Oracle'i arendajad kutsuvad serveri administraatoreid üles rakendama uusimat plaastrivärskendust, eriti CVE-2018-2893 haavatavusega seotud konkreetset plaastrit, kuna nende raskete rünnakute leevendamiseks pole muud võimalust kui turvavea parandamine värskenduse kaudu.