Apple Airmail. iTunes

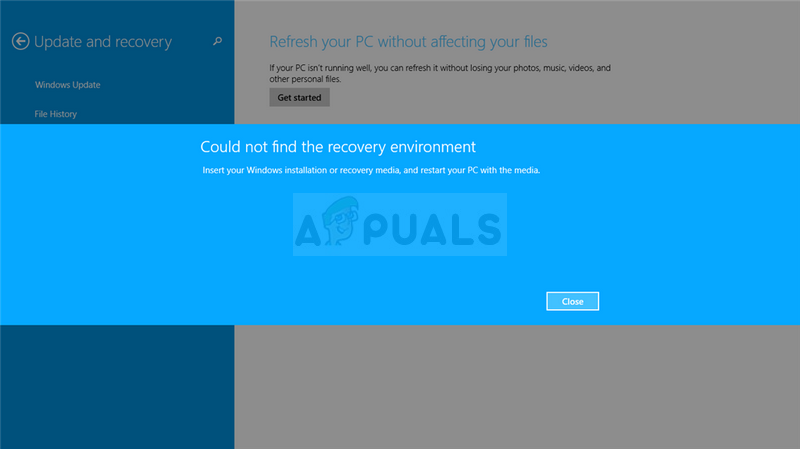

Airmail avaldas äsja värskenduse, mis parandab meiliteenuse teadaolevat turvaauku. Turvaanalüütikud avastasid hiljuti, et klient oli haavatav pahatahtlike ekspluateerimiste suhtes, mis võimaldaks välismaistel ja volitamata isikutel ohvri kasutaja kontekstis juurdepääsu saadetud ja vastuvõetud meilidele lugeda ning neid lugeda. Välja antud plaaster fikseerib haavatavad kanalid, mida oleks võinud sellise põhjendamatu juurdepääsu saamiseks ära kasutada.

Lennupost on Apple'i Windowsi versioon. Sisuliselt on see välkkiire meiliklient iPhone'i ja Mac OSX-i seadmetele, pakkudes tuge iOS 11 ja Mac OS High Sierra jaoks valmis. Rakendus on mõeldud iCloudi e-posti domeeninime peamiseks portaaliks. See sisaldab ka tuge teistele domeenidele, nagu Hotmail, Gmail ja AOL, mida hostitakse ka täiendavate postkastidena.

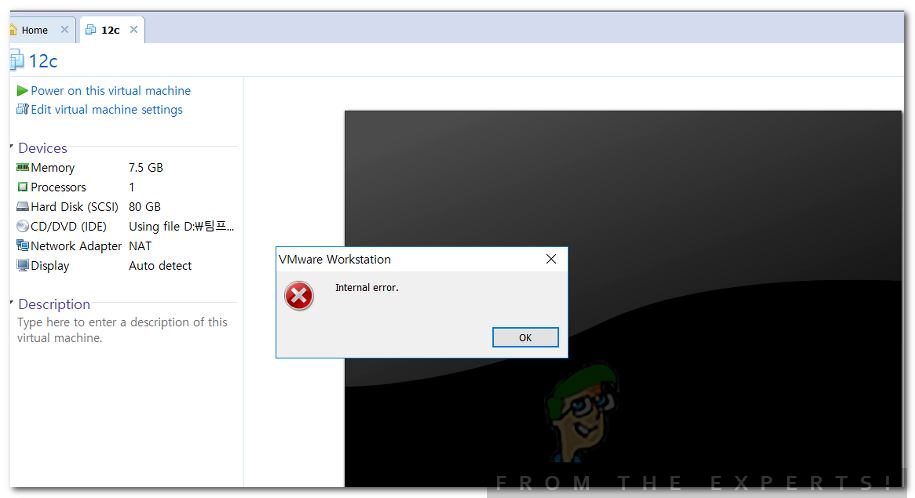

Vastavalt a blogipostitus Infotehnoloogia turvaanalüütikaettevõtte Versprite autor kasutab kliendi uusimas versioonis Airmail 3 e-posti teenuse haldamiseks kahte asja: esimene on kohandatud URL-i skeem ja teine on e-posti aadressi asukoht. Nagu selgitasid Versprite'i meeled, kui pahatahtlikul ründajal õnnestub need kaks teavet kätte saada, võiks ta konkreetse Airmaili kasutaja e-posti vestluste hankimiseks kasutada URL-i skeemil põhinevat andmepüügimehhanismi.

Kuigi seda ärakasutamist peetakse väga teoreetiliseks, kuna seda pole reaalajas veel näha, on Apple selle võimaliku URL-i skeemi haavatavuse kõrvaldamiseks kasutusele võtnud oma Airmaili meilikliendi versiooni 3.6. Eeldatakse, et värskendus avaldatakse ja installitakse Apple'i seadmetesse lähipäevade jooksul regulaarselt põhiraami värskenduste osana. Kui soovite oma rakendust kohe värskendada, on värskendatud versioon saadaval App Store'is, et seda alla laadida ja installida veebisaidil .

![[FIX] Mac WiFi: riistvara pole installitud](https://jf-balio.pt/img/how-tos/54/mac-wifi-no-hardware-installed.jpg)

![[FIX] VKEnumeratePhysicalDevices nurjus](https://jf-balio.pt/img/how-tos/13/vkenumeratephysicaldevices-failed.png)

![[FIX] Viirusetõrje hoiatus - manuste allalaadimine on Gmailis keelatud](https://jf-balio.pt/img/how-tos/60/anti-virus-warning-downloading-attachments-disabled-gmail.jpg)