Intel

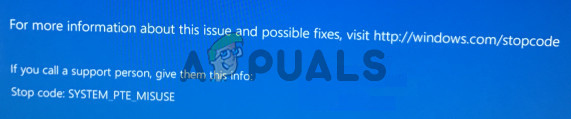

Leiti, et eriti serverites ja suurarvutites kasutatavad Inteli protsessorid on haavatavad turbevea suhtes, mis võimaldab ründajatel töödeldavaid andmeid noppida. Serverikõlbliku Intel Xeoni ja muude sarnaste protsessorite turvaviga võib potentsiaalselt lubada ründajatel käivitada külgkanali rünnak, mis võib järeldada, millega protsessor töötab, ja sekkuda andmete mõistmiseks ja kogumiseks.

Amsterdami Vrije ülikooli teadlased teatasid, et Inteli serveriklassi protsessorid kannatavad haavatavuse all. Nad on vea, mille võib liigitada tõsiseks, dubleerida NetCATiks. The haavatavus avab ründajatele võimaluse protsessidega töötavate protsessorite kasutamiseks ja andmete järeldamiseks. Turvaviga saab eemalt kasutada ja ettevõtted, kes tuginevad nendele Intel Xeoni protsessoritele, saavad rünnakute ja andmevarguste katkestamise võimaluste piiramiseks proovida ainult oma serverite ja suurarvutite kokkupuudet minimeerida.

Intel Xeoni protsessorid, millel on haavatavad DDIO ja RDMA tehnoloogiad:

Vrije ülikooli turvauurijad uurisid üksikasjalikult turvanõrkusi ja avastasid, et see mõjutas vaid mõnda konkreetset Intel Zenoni protsessorit. Veelgi olulisem on see, et neil protsessoritel pidi olema kaks konkreetset Inteli tehnoloogiat, mida saaks kasutada. Teadlaste sõnul vajas rünnak edukaks toimimiseks kaht Inteli tehnoloogiat, mis leiduvad peamiselt Xeoni protsessorisarjas: Data-Direct I / O Technology (DDIO) ja Remote Direct Memory Access (RDMA). Üksikasjad NetCATi haavatavus on saadaval uurimistöös . Ametlikult on NetCATi turvaviga märgistatud kui CVE-2019-11184 .

Intelil näib olevat tunnistas mõne Intel Xeoni protsessori seeria turvanõrkust . Ettevõte andis välja turvabülletääni, milles märgiti, et NetCAT mõjutab Xeon E5, E7 ja SP protsessoreid, mis toetavad DDIO ja RDMA. Täpsemalt võimaldab DDIO-ga seotud probleem külgkanalite rünnakuid. DDIO on Intel Zenoni protsessorites levinud alates 2012. aastast. Teisisõnu võivad mitmed vanemad serverikõlblikud Intel Xeoni protsessorid, mida praegu serverites ja suurarvutites kasutatakse, olla haavatavad.

Kellegi SSH-parooli on võimalik eristada, kui ta sisestab selle võrgu kaudu terminali, kasutades Inteli võrgutehnoloogias huvitavat külgkanali haavatavust, ütlevad infoseksiooni gurud. https://t.co/X0jZpgCSks Ja Inteli protsessori vigade kingitusi tuleb pidevalt juurde.

- Unixverse'i parim Linuxi ajaveeb (@nixcraft) 10. september 2019

Teiselt poolt ütlesid Vrije ülikooli teadlased, et RDMA võimaldab nende NetCAT-i ärakasutamisel 'kontrollida kirurgiliselt võrgus pakettide suhtelist mälu asukohta sihtserveris'. Lihtsamalt öeldes on see terve teine rünnakuklass, mis suudab mitte ainult protsessoritest käimasolevast protsessist teavet nuusutada, vaid võib ka sama manipuleerida.

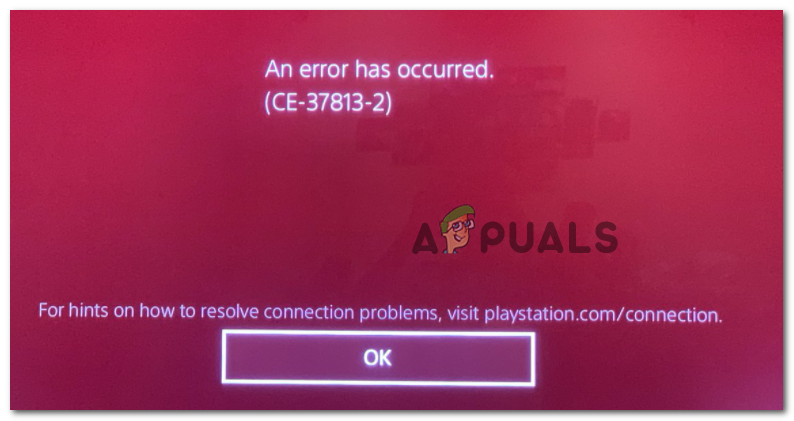

Haavatavus tähendab, et ebausaldusväärsed seadmed võrgus 'võivad nüüd lekitada tundlikke andmeid, näiteks SSH-seansi klahvivajutusi kaugserveritest, millel puudub kohalik juurdepääs'. Ütlematagi selge, et see on üsna tõsine turvarisk, mis ohustab andmete terviklikkust. Muide, Vrije ülikooli teadlased olid tänavu juunis mitte ainult Inteli teavitanud Inteli Zenoni protsessorite turvanõrkustest, vaid ka Hollandi riiklikust küberturvalisuse keskusest. Tänutäheks ja haavatavuse avalikustamise kooskõlastamiseks Inteliga sai ülikool isegi head tasu. Täpset summat ei ole avaldatud, kuid arvestades probleemi tõsidust, oleks see võinud olla märkimisväärne.

Kuidas kaitsta NetCATi turvaaukude eest?

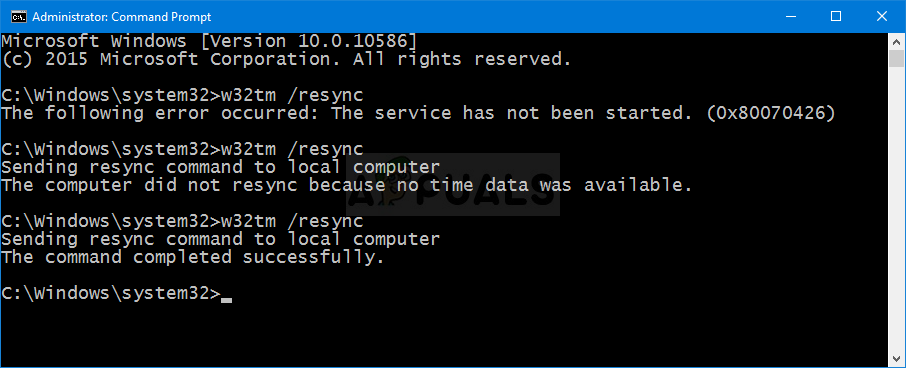

Praegu on NetCATi turvaaukude eest kaitsmiseks ainus kindel meetod DDIO funktsiooni tervikuna täielik keelamine. Pealegi hoiatavad teadlased, et mõjutatud Intel Xeoni protsessoritega kasutajad peaksid ka RDMA-funktsiooni ohutuks keelama. Ütlematagi selge, et mitu süsteemiadministraatorit ei pruugi soovida oma serverites DDIO-st loobuda, kuna see on oluline funktsioon.

Intel on märkinud, et Xeoni protsessori kasutajad peaksid 'piirama otsese juurdepääsu ebausaldusväärsetest võrkudest' ja kasutama 'ajarünnakutele vastupidavaid tarkvaramooduleid, kasutades konstantse aja stiilikoodi'. Vrije ülikooli teadlased nõuavad siiski, et pelk tarkvaramoodul ei pruugi NetCATi vastu tõeliselt kaitsta. Moodulid võivad aga tulevikus sarnaste ärakasutuste puhul aidata.

Sildid Intel