Microsoft Edge

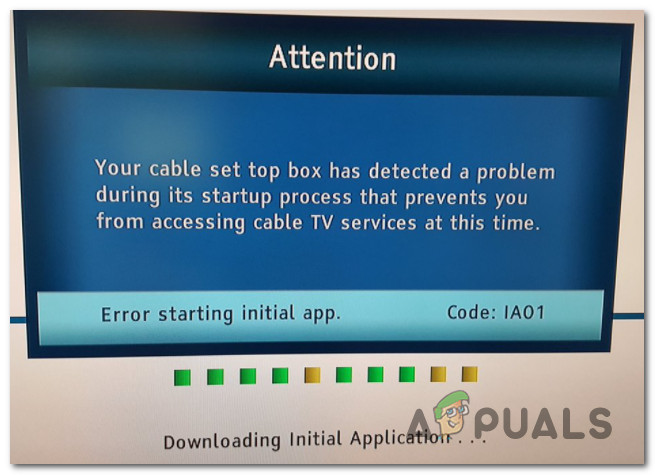

Microsoft Windows 7 ja Internet Explorer võisid tasuta tugiaknast ametlikult välja astuda, kuid platvormid saavad jätkuvalt paiku kriitiliste turvanõrkuste eest, mis pidevalt avanevad. Ettevõte saatis äsja turvapaiga, et kaitsta arvuteid aktiivselt ekspluateeritud JavaScripti mootori vea eest. Turvaviga võib potentsiaalselt lubada kaugründajal käivitada suvalise koodi praeguse kasutaja kontekstis.

Microsoft on saatnud välja olulise turvapaiga mitte ainult Windows 7 operatsioonisüsteemi, vaid ka Internet Exploreri mitme versiooni jaoks. Kui Windows 7 asendati pikka aega Windows 8 ja Windows 10-ga, siis IE asendati Microsoft Edge'iga. Vaatamata sellele, et kaks platvormi on ametlikult tasuta toetuse eest , On Microsoft regulaarselt teinud erandeid ja saatnud ühendamiseks plaastreid turvaauke, mida saab potentsiaalselt ära kasutada halduskontrolli võtmiseks või koodi kaugtäitmiseks.

Microsoft vabastab tõsise IE haavatavuse tõttu Windows 7 turvavärskenduse

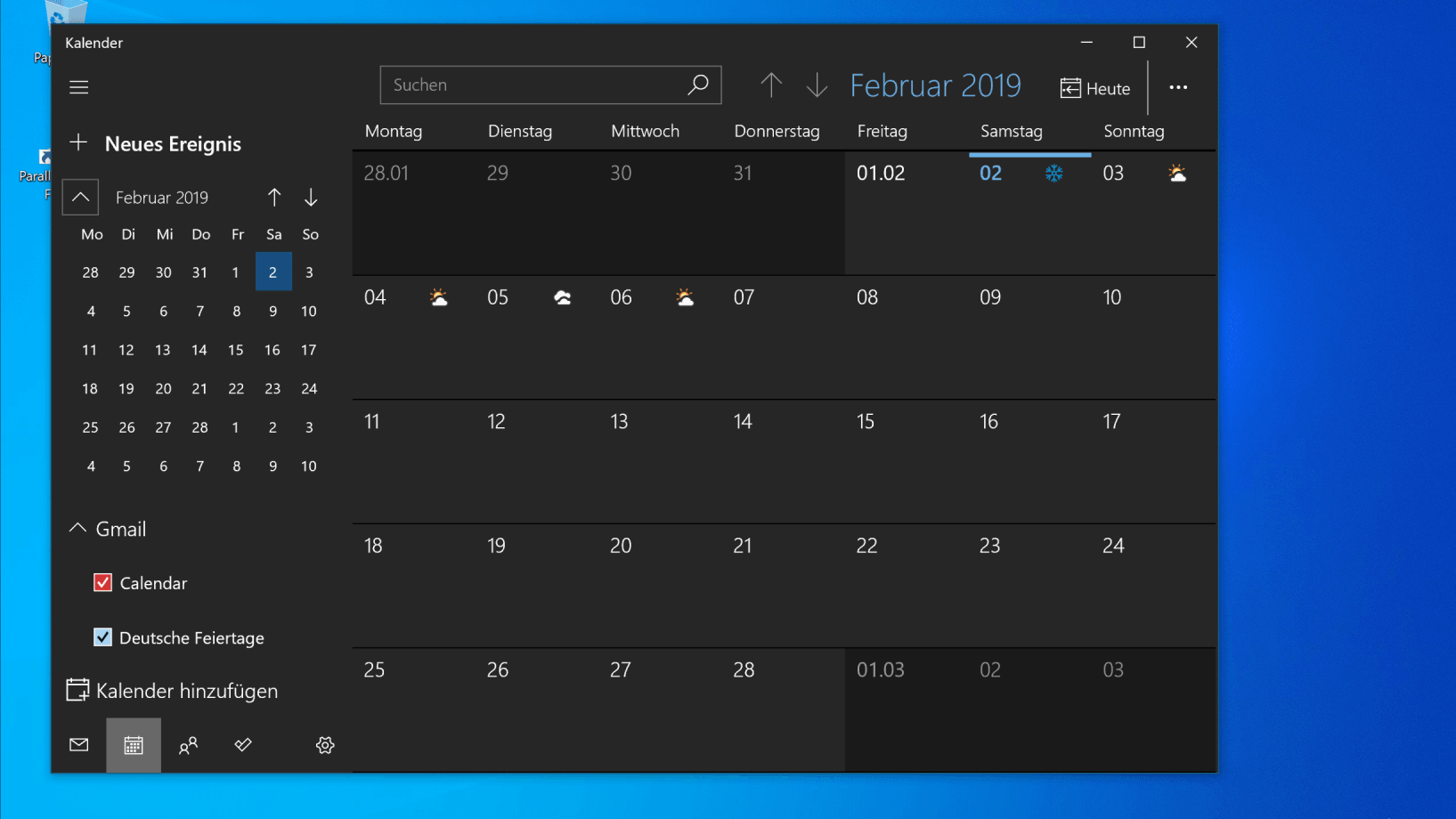

Nii Windows 7 kui ka IE brauserite tugi on eelmisel kuul lõpetatud, kuid viimase tõsise IE haavatavuse tõttu otsustas Microsoft uuesti pakkuda Windows 7 süsteemile turvapaigad. Pärast .. pic.twitter.com/oCKGuMYrW3

- KATSETAMISE ETTEVÕTTE KODUSTAMINE (@UnderCodeTC) 21. veebruar 2020

Microsoft parandab Windows 7 OS-is IE-s uue ja aktiivselt kasutatava turvavea:

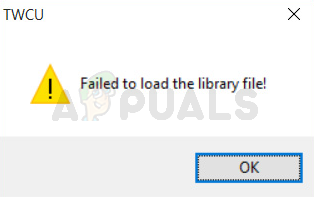

Äsja avastatud ja aktiivselt ära kasutanud turvaviga on Microsoft edukalt lappinud. Turvalisuse haavatavus ametlikult märgistatud kui CVE-2020-0674 looduses ekspluateeriti. Microsoft on vea kohta lisateavet pakkunud. CVE-2020-0674 ametlik kirjeldus on järgmine:

Koodi kaugkäivitamise haavatavus on olemas, kuidas skriptimootor käitleb Internet Exploreris mälus olevaid objekte. Haavatavus võib mälu rikkuda nii, et ründaja saaks praeguse kasutaja kontekstis suvalise koodi käivitada. Haavatavust edukalt ära kasutanud ründaja võib saada praeguse kasutajaga samad õigused. Kui praegune kasutaja on sisse logitud administraatoriõigustega, võib haavatavust edukalt ära kasutanud ründaja haaratud süsteemi juhtida. Seejärel saab ründaja programme installida; andmeid vaadata, muuta või kustutada; või luua uusi kasutajakontosid kõigi kasutajaõigustega.

Veebipõhise rünnaku stsenaariumi korral võib ründaja võõrustada spetsiaalselt loodud veebisaiti, mis on mõeldud haavatavuse kasutamiseks Internet Exploreri kaudu ja seejärel veenma kasutajat veebisaiti vaatama. Ründaja võib ka IE renderdamismootorit majutavasse rakendusse või Microsoft Office'i dokumenti manustada ActiveX-juhtelementi, millel on märge 'Initsialiseerimiseks ohutu'. Ründaja võiks ära kasutada ka ohustatud veebisaite ja veebisaite, mis aktsepteerivad või majutavad kasutajate pakutavat sisu või reklaame. Need veebisaidid võivad sisaldada spetsiaalselt loodud sisu, mis võiks haavatavust ära kasutada.

Turvavärskendus kõrvaldab haavatavuse, muutes seda, kuidas skriptimootor mälus olevaid objekte käsitleb.

Uus aktiivselt ära kasutatud IE viga sunnib Microsofti uuesti Windows 7 lappima

Taust: https://t.co/jWZqIwd1sd

Allikas: https://t.co/AJ8jXwFDXA

- CK tehnoloogiauudised (@CKsTechNews) 21. veebruar 2020

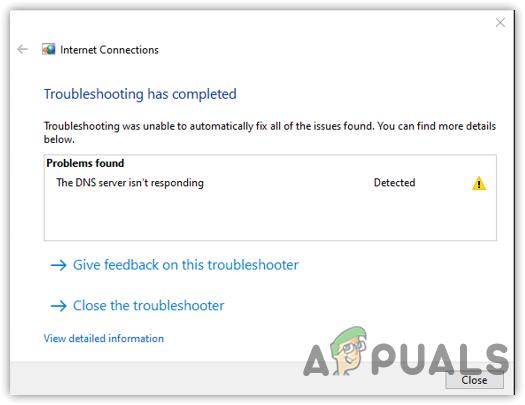

Kuidas peaksid Windows 7 ja Internet Exploreri kasutajad end äsja avastatud turvaaukude eest kaitsma?

Internet Exploreri äsja avastatud turvaviga on üllatavalt lihtne täita. Kasutamise saab käivitada mis tahes rakenduse kaudu, mis saab HTML-i majutada, näiteks dokument või PDF. Kuigi Windows 7 ja IE kasutajad on kõige haavatavamad, on sihikule võetud isegi Windows 8.1 ja Windows 10 kasutajad. Lisaks nendele Windows OS-i versioonidele on Microsoft välja andnud plaastri Windows Server 2008, 2012 ja 2019 jaoks.

On üsna tõenäoline, et Microsoft võib turvanõrkuse kõrvaldamiseks välja anda valikulise turvapaiga värskenduse. Veelgi enam, Microsoft on tungivalt kutsunud kõiki Windows 7 ja Windows 8.1 OS-i kasutajaid üles uuemale versioonile Windows 10. Ettevõte on endiselt lubanud tasuta Windows 10-le täiendamise võimalust.

Microsoftil on pakkus sellistele toetamata platvormidele turvapaiku minevikus. Lisaks pakub ettevõte laiendatud turvavärskendust või ESU programmi. Siiski on tungivalt soovitatav kõige varem uuendada Windows 10-le.

Sildid Internet Explorer Microsoft Windows aknad 10 Windows 7