Tarbijaandmete kaitsmiseks areneb tehnoloogia pidevalt. Nurgakivi täiustus oli 2FA (kahefaktoriline autentimine) rakendamine. 2FA kasutamine on selleks, et blokeerida volitamata juurdepääs veebikontodele/teenustele (sealhulgas finantsteenustele nagu pangad).

See 2FA tehnika põhineb tarbija telefoninumbril ja tarbija peab vajalikule kontole/teenusele sisselogimiseks sisestama tema telefoninumbrile saadetud koodi või OTP. Kuna tehnoloogia areneb, arenevad ka petturid.

SIM-i vahetamise rünnak

Üks nende poolt välja töötatud tehnikatest on SIM-kaardi vahetamise rünnak, mida nimetatakse SIM-i vahetuspettuseks, pordi väljalaskmise pettuseks, SIM-kaardi eemaldamiseks, SIM-kaardi kaaperdamiseks, SIM-kaardi pealtkuulamise rünnak jne.

SIM-kaardi vahetuspettuste/ründe kasutuselevõtt

Telekommunikatsiooni- ja IT-tööstused kasutavad teie Sim juurde autentida erinevaid toiminguid nagu parooli lähtestamine veebisaidil (kuigi mobiilinumbrid ei olnud selleks kasutamiseks mõeldud). Selle teguri tõttu on teie Sim on maagiline võti paljudele (kui mitte kõigile) olulistele teenustele. Teie pangakontod, e-posti kontod, sotsiaalmeedia ja isegi Interneti-rahakotid (sh krüptorahakotid) on seotud teie telefoninumbriga.

Isegi 2FA tehnika töötati välja selleks, et kasutada teie SIM-kaarti kontole või teenusele sisselogimise volitamiseks, sisestades teile kõne või tekstisõnumiga saadetud koodi, et kaitsta teid isegi siis, kui teie mandaadid on varastatud.

Kuid selle tehnika tugevus on ka osa selle nõrkusest, kuna see, kellel on telefon või telefoninumber, saab koodi. Seetõttu töötasid petturid välja SIM-kaardi vahetamise rünnaku. Pettur ei pruugi olla miljonidollarilise varustusega häkker ega tehnikatark, ta vajab oma pahateo sooritamiseks lihtsalt telefoni ja SIM-kaarti.

Selles rünnakus petturid hankige oma SIM-kaardile tarbija telefoninumber (füüsiline või E-SIM), veendes tarbija operaatorit, et nad on tegelikud tarbijad, ja jättes seega 2FA-st mööda, avades neile palju võimalusi. See võib olla halvim õudusunenägu, mida üksikisik võib silmitsi seista, kuna tema SIM-kaart on praktiliselt varastatud, kuid see on füüsiliselt tarbija juures. Teisisõnu, SIM-kaardi vahetamise rünnak toimub siis, kui pettur võtab ohvri telefoninumbri kontrolli alla.

Krüptovaluutade populaarsus suurendas ka SIM-i vahetusrünnakute sagedust, kuna ohvri krüptorahakotist kantud raha on raske jälgida. Samuti on teateid andmetega seotud rikkumistest krüptovaluutabörsidel, mis on pannud andmed (eriti krüptoomanike telefoninumbrid) mustale turule müüki. 2020. aastal arreteeris Interpol 10 petturit, kes suutsid SIM-i vahetusrünnakute abil varastada rohkem kui 100 miljonit USA dollarit krüptovaluutasid.

SIM-i vahetamise rünnak on osa sotsiaalsest insenerist kuna petturid peavad teadma ohvri isikuandmeid ja osa telekommunikatsioonipettusest kuna petturid peavad veenma (või altkäemaksu andma) telekomi esindajat väljastama uue SIM-kaardi ohvri telefoninumbriga. SIM-i vahetuse rünnaku kõige põhilisem eesmärk on sõnumite või kõnede põhjal kontode turvafunktsioonidest mööda hiilida.

SIM-kaardi vahetamise rünnakud jõudsid 2017. aastal uudistepealkirjadesse, kuigi neid juhtus juba enne seda. Ainult Ühendkuningriigis on aastatel 2015–2020 SIM-kaardi vahetamise rünnakute arv kasvanud 400%. SIM-kaardi vahetamine on seaduslik protsess, kui seda teeb algne isik, kuid ebaseaduslik, kui seda teeb petis.

SIM-kaardi vahetamist kasutatakse ka sisseehitatud SIM-kaardi (E-SIM) lubamiseks telefonis. See rünnak on inimesele (peaaegu) surmavam kui telefon, vastasel juhul ei lahku SIM-kaart tema käest ega ruumidest.

Üksikasjad, mida petturid vajavad SIM-kaardi vahetamise rünnaku tegemiseks

SIM-kaardi uuesti väljastamiseks nõutavad üksikasjad sõltuvad sinu peal riik ja operaator, kuid tavaliselt sihivad nad järgmist teavet:

- Sünnikuupäev

- Sotsiaalkindlustusnumber (SSN)

- Sotsiaalmeedia kontod

- Ema neiupõlvenimi

- Mõnikord valitsuse ID-de koopiad (võltsitud ID loomiseks)

The rohkem informatsiooni ründajal võib olla, seda suurem on tõenäosus, et tal õnnestub oma halb kavatsus. Kui nimetatud teave on petturite käes, võib rünnak olla nii laastav (konto ülevõtmine, identiteedivargus, krediitkaardipettus jne), et ohver ei pruugi oma veebiidentiteeti täielikult taastada.

Petturite poolt ohvrite valimiseks kasutatavad meetodid

Ründaja võib ohvreid valida, kasutades järgmist meetodit.

- Brute Force kasutamine : Paljud petturid võivad ohvri valimiseks kasutada lihtsalt juhuslikke telefoninumbreid või telefoninumbreid seerias. Samuti võidakse sihtida andmerikkumise käigus paljastatud telefoninumbreid.

- Konkreetse inimese sihtimine : see on esmane režiim, kus ründaja valib haavatava ohvri ning tal on ohvri telefoninumber ja muu väärtuslik teave/andmed, nagu sotsiaalmeedia käepidemed. On teatatud, et varastatud Instagrami või mängukontosid (rohke jälgijaskonnaga) saab müüa umbes 40 000 USD eest.

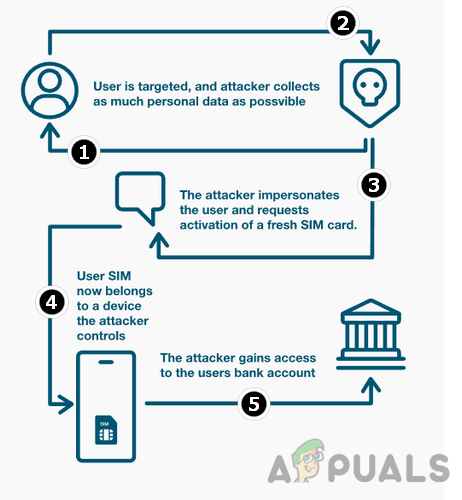

SIM-kaardi vahetamise rünnaku läbiviimise sammud

SIM-i vahetamise rünnaku üldised sammud võib olla loetletud järgmiselt:

SIM-i vahetamise rünnakuga seotud sammud

- Kord ründaja lukud a telefoninumber SIM-kaardi vahetamise rünnaku sooritamiseks teeb ta seda otsing a teave tõenäolise ohvri kohta , mida nõutakse telekomi esindaja ohvrina esinemiseks. Ta võib saada need üksikasjad, kasutades sotsiaalse manipuleerimise tehnikaid, andmepüügi e-kirju/sõnumeid, luurates teie järel, kui te oma telefoni kasutasite, või ostes üksikasju organiseeritud kuritegelikult väljapressimiselt (kui teie andmed olid osa andmetega seotud rikkumisest). Pärast ohvri üksikasjade saamist võivad mõned petturid alata pidevad kõned ja sõnumid tõenäolisele ohvrile ärritada teda tasemele, kus sihtmärk on sunnitud lülita ta telefon välja et operaator ei saaks SIM-kaardi uuesti väljastamisel või teisaldamisel temaga ühendust võtta.

- Siis ta teeb kontakti a sideoperaator ja kehastama ohver.

- Nüüd ta teeb petta ja veenda telekomi esindaja juurde üleandmine a ohvri telefoninumber kuni a uus SIM kuna vana SIM-kaart on kadunud või varastatud ja see võib rikkuda väljasta uus SIM-kaart juurde ründaja või väljastama ründaja valduses olevale SIM-kaardile ohvri telefoninumbri, kehastades ohvrit.

Mõnes riigis peab ründaja veenma ohvrit tegema teatud toimingut SIM-kaardi vahetuse lubamiseks, nt Nigeerias ja Indias ründaja peab veenda a ohver juurde vajuta 1 tema registreeritud numbril SIM-kaardi vahetuse lubamine . Mõned petturid võivad kasutada sisering peal sideoperaatori pool oma ülesande täitmiseks (vähem levinud, kuid teatatud juhtumid, kus töötaja sai iga ebaseadusliku SIM-kaardi vahetuse eest 100 USA dollarit).

Pettur, kes kehastub vedaja esindaja ohvrina

- Kui ründaja kontrollib ohvri SIM-kaarti (ohvri telefonil katkeb ühendus ja ta ei saa helistada, mobiilset andmesidet kasutada ega sõnumeid saata), saab ründaja käivitada järgmised faasid rünnak, kasutades OTP/2FA sõnumeid, et logida sisse ohvri kontodele, varastada tema teavet ja isikuandmeid.

SIM-kaardi vahetusrünnaku kasutamine petturite poolt

SIM-i vahetamise rünnak on pettuse põhietapp. Kui pettur on ohvri telefoninumbri üle kontrolli all, võib ta seda kasutada järgmistel eesmärkidel (kuid mitte ainult):

- Kontode ülevõtmine : see on kõige levinum SIM-i vahetamise rünnak ja see on peamine põhjus, miks pettur võib ohvri sihikule võtta. Kuna pettur juhib telefoninumbrit, saab ta vastu võtta 2FA või OTP sõnumeid ja logida sisse ohvri kontodele/teenustele. Nende hulka kuuluvad sotsiaalmeedia, mängude, mobiilipanganduse, veebipõhise krüptorahakoti või veebipoe kontod. Ta võib isegi muuta konto mandaate (mis muudab taastamise peaaegu võimatuks) või kustutada konto ja selle andmed.

- Identiteedipettus : kui pettur kontrollib ohvri telefoninumbrit, saab ta esineda ohvrina SMS-ides ja sotsiaalmeediarakendustes, mida saab kasutada isiklikuks kasuks, näiteks ohvri sõpradelt/peredelt kiireloomulise laenu küsimiseks. Lisaks, kui teie dokumendid (nt riiklikud ID-d) on pilveteenuses ja petturid saavad sellele kontole sisse logida, saavad nad teie dokumente kasutada teie ID-de abil erinevate pettuste sooritamiseks.

- Andmepüük : kui teie telefoninumber on ohtu sattunud, võivad petturid laiendada oma SIM-kaardi vahetamise rünnakute võrku, saates teie sõpradele/perekondadele pahavara ja neist võib saada järgmine SIM-kaardi vahetamise rünnaku ohver, kui nad avavad need lingid/sõnumid petturilt. et olete neile midagi saatnud.

- Tehingupettus : ründaja võib seda e-rahakotti kasutada erinevat tüüpi ostude tegemiseks, nagu kinkekaardid, kingitused jne. Kui teie krediitkaardi number on lingitud mõne sellise ohustatud kontoga, võib see olla ründajale jackpot, kes võib kasutada seda erinevate toimingute tegemiseks, nagu ostlemine. Kui teie pank või finantsasutus saadab kinnitussõnumi või nõuab kinnitust, kehastab ründaja teiena tehingut ja saate rahalist kahju.

- Tegevjuht Pettus : Petturid armastavad kehastuda mainekate ettevõtete juhtide või juhtidena, et meelitada madalama taseme töötajaid pettusele, ja kui nad saavad kätte mõne sellise isiku telefoninumbri, saavad nad seda numbrit kasutada ettevõtte tegevjuhina esinemiseks ja võivad teha pettust selle ettevõtte teiste töötajatega.

- Väljapressimine : Ükski inimene siin maailmas pole täiuslik ja tal võib olla asju/sündmusi, mida inimene võib soovida perekonna/sõprade eest varjata. Ohvri teabe/andmete privaatseks hoidmiseks võib pettur ohvrit väljapressida. Samuti võivad mõned petturid teiega ühendust võtta, et rahalise või muu hüve eest teie andmed tagasi anda.

Rünnaku tõsidus

Rünnaku tõsiduse teadasaamiseks tsiteerime a ohvri jagatud kogemus :

'Minu kogu digitaalne elu oli hävitatud sisse üks tund pärast SIM-i vahetuse rünnakut. Esiteks võttis pettur minu üle Google'i konto ja siis kustutas selle. Seejärel logisid nad minu sisse Twitteri konto ja hakkas edastama rassistlikku/homofoobset sisu.

Kõige hullem oli see, et nad murdsid minu sisse Apple ID konto, ja petturid kustutasid kaugjuhtimisega andmed minu MacBook , iPhone ja iPad . Mul ei ole andmetest varukoopiaid, seega olen kaotanud oma tütre kogu eluea fotod/videod ja ka olulised dokumendid/e-kirjad.

Hoiatusmärgid, et olete SIM-kaardi vahetamise rünnaku all

Kuna olete võib-olla aru saanud, kui surmav võib SIM-i vahetamise rünnak olla, on nüüd siin mõned hoiatusmärgid, mida võite rünnaku ajal märgata:

- Ohvri telefonis pole võrguteenust : kui teie telefon ei saa enam mobiilsideoperaatorilt signaale vastu võtta, võib see olla esimene märk SIM-i vahetamise rünnakust, arvestades, et läheduses ei ole võrgukatkestusi.

- Tundmatu sotsiaalmeedia kontode tegevus : Kui märkate oma sotsiaalmeedia kontodel ebatavalist tegevust (nt nutitelefoni sotsiaalmeediarakendustest väljalogimine), mis pole teie algatatud, võib see olla veel üks märk sellest, et võite olla SIM-kaardi vahetamise rünnaku ohver.

- Puudub juurdepääs finants- või pangateenustele : Teine märk SIM-kaardi vahetamise pettusest on see, et kui pettur on teie nende teenustega seotud SIM-kaardi vahetanud, ei pruugi teil õnnestuda juurdepääsu oma finants- (nt krediitkaardi) või pangateenustele.

- Märguanded : võite hakata nägema märguandeid erinevates rakendustes, mis pole teie algatatud, nt teade Cash Appis tehtud tehingu kohta, mida te pole volitanud.

- Kannab intimatsiooni : kui teie nutitelefoni on installitud operaatorirakendus ja see rakendus teatab teile (või operaatorilt saadav meilisõnum), et teie telefoninumbri jaoks on välja antud uus SIM-kaart (mitte teie algatatud), siis on see selge signaal, et olete SIM-kaardi vahetamise rünnaku all.

Sammud, kui teid rünnatakse

Kui olete üks neist õnnetutest, kes kannatavad SIM-kaardi vahetamise rünnaku all, peate tegema alltoodud toimingud, kuna siin on võtmetähtsusega aeg:

- Esiteks, võtke ühendust oma operaatoriga ja hankige oma telefoninumbrile uus SIM-kaart või aktiveerige oma telefoninumber oma praegusel SIM-kaardil, nii et teie telefoninumber deaktiveeritakse häkkeri käes oleval SIM-kaardil.

- Võtke ühendust finantsasutustega (pangad, krediitkaardi väljastajad jne) ning blokeerige või tühistage kõik tehingud. Paljud finantsasutused lisavad ebatavalisele või kahtlasele tehingule ajalise viivituse ja kui võtate asutusega õigel ajal ühendust, võite petturitel tehingud tagasi pöörata. Kui on tehinguid, mida pole teie algatatud, teavitage neist oma finantsinstitutsiooni. Pidage meeles, et rahalise kahju hüvitamise võimalus on minimaalne, kuna petturid kannavad raha teises riigis asuvatele kontodele.

- Lähtestage paroolid/PIN-koodid mis tahes veebikontode ja -teenuste jaoks. Võimalusel vaheta konto või teenuste eelistatud telefoninumber mõne muu telefoninumbri vastu. Võimalusel vahetage ka oma sotsiaalmeediakontode esmane e-posti aadress mõnele muule e-posti aadressile.

- Kui sinu SSN (või mõni muu valitsuse väljastatud ID) on samuti varastatud ja seda kasutavad petturid kohe kontakti a Sotsiaalkindlustusamet (või isikutunnistused väljastanud ametiasutused).

- Mõned häkkerid võivad proovida teiega ühendust võtta ja see kontakt on üsna ahvatlev, kuna neil on teie tundlikku teavet, kuid nad ei satu sellesse, sest teid kas väljapressitakse või te saate teadmatusest osa suuremast häkkimistegevusest. Ärge suhtlege häkkeritega kuid viige sellest õiguskaitseorganitele teada.

- Aruanne SIM-i vahetamise rünnak ja teie riigi õiguskaitseorganite kaudu kantud kaotused.

Sammud SIM-i vahetamise rünnakute vältimiseks

Öeldakse, et ennetamine on parem kui ravi, ja SIM-kaardi vahetamise rünnakute tõenäosuse vähendamiseks võite võtta mõned sammud. Kuid ennetamine ei ole ühe üksuse kohustus, st valitsused , telekommunikatsioonioperaatorid , finantsinstituudid ja mobiiltelefonide abonendid .

Kõik peavad selle pettustehnika ohjeldamiseks tegutsema oma vastavates valdkondades, kuna nende teadmatus võib viia eduka SIM-i vahetamise rünnakuni. Tasub meeles pidada, et kui inimest rünnatakse üks kord, on hilisemate (tõenäoliselt automatiseeritud) rünnakute tõenäosus, kui ta rünnakute ärahoidmiseks midagi ette ei võta.

Riigid peab siduma telekommunikatsioonioperaatorid juurde väljastama SIM-kaardi uuesti koos nõuetekohaste kinnitustega, ja kui toimub SIM-i vahetamise rünnak, siis riigi oma politsei peab tegutsema maksimaalselt kurjategijad kinni püüda kaasatud. Vastasel juhul a edukas SIM-i vahetamise rünnak saab olema a moraalne turgutaja teistele kurjategijatele .

Paljud riigid kehtestavad selle petuskeemi vastu võitlemiseks seadusi ja meetmeid (FCC kehtestab juba selles osas eeskirju). Telekommunikatsioonioperaatorid peavad tegema protseduure, et kaitsta oma kliente SIM-kaardi pühkimise rünnakute eest. Ettevõtjad peavad tagama, et nende töötajad altkäemaksu alla ei lange pakuvad petturid.

Sellega seoses on T-Mobile juba koostanud mõned protokollid, mida tema töötajad peavad järgima enne SIM-kaardi vahetamist, näiteks kahe T-Mobile töötaja heakskiit, mis varem oli seotud ühe juhi heakskiiduga; kuigi see pole lollikindel, on see samm õiges suunas.

Pangad võib kasutada an API riigi reguleeriva asutuse poolt Kontrollima kui on olemas a hiljutine SIM-kaardi vahetus, ja kui nii, siis peaks piirata kliendi võrguühendust juurdepääsu teatud perioodiks või klient volitab vahetust füüsiliselt. Samuti kasutades riistvara autentimine panga poolt peaks olema kohustuslik, et vältida kliendikontole häkkimist.

Nagu klient , sa võid kasutada järgmisi tehnikaid et kaitsta end SIM-kaardi vahetamise rünnaku või korduvate rünnakute eest (kui olete juba ohver). Nende tehnikate põhieesmärk on murda nõiaring, millega ohver võib kokku puutuda, kui ta satub SIM-kaardi vahetusmeetodi abil rünnaku alla.

Kontrollige oma riigi eeskirju

SIM-i vahetamise rünnakute vastu võitlemise esimene samm peaks olema teie riigi eeskirjade kontrollimine ja teie telekommunikatsioonioperaatori riigi eeskirjade järgimine.

Kontrollige oma operaatori SIM-kaardi väljastamise protseduure

Proovige õigesti mõista oma mobiilioperaatori SIM-kaardi väljastamise protseduure ja kui see pakub mis tahes tüüpi kontohaldusportaali, et hallata teie SIM-kaarti või lukustada teie telefoninumber konkreetsele SIM-kaardile, siis võite seda kasutada enda kaitsmiseks.

Kui teie operaator on oma protseduuride osas pisut loll, võite oma numbri teisaldada turvalisemale operaatorile (kui võimalik). Isegi mõned operaatorid pakuvad SIM-kaardi vahetamise juhtudest teatamiseks spetsiaalset koodi, mille saate oma telefonist valida.

Mõned operaatorid võivad seda hõlbustada tagasihelistamisfunktsiooniga. Tagasihelistamisfunktsiooni abil võib operaator iga kord, kui mobiilsideoperaatoriga võetakse ühendust tõenäolise ohvri SIM-kaardi uuesti väljastamiseks, telefoninumbril, mille isik on tagasihelistamisfunktsiooni seadistamisel andnud ja tagab, et kui ta taotleb õigustatult SIM-kaardi uuesti väljastamist.

Kui ei, siis operaator ei väljasta uut SIM-kaarti ja rünnak ebaõnnestub. Seega, kui teie mobiilioperaatoril on tagasihelistamisfunktsioon, kasutage seda enda kaitsmiseks SIM-kaardi vahetuse rünnaku eest.

Mõnel operaatoril on kliendi SIM-kaardi vahetus viivitus (umbes 72 tundi). Kontrollige, kas teie operaatoril on selline võimalus. Kui jah, siis aktiveerige see oma telefoninumbril, et teil oleks ajaaken, enne kui pettur oma halvad kavatsused õnnestub.

Kontrollige oma finants- või pangatoiminguid

Mõned pangad (või finantsasutused) rakendavad tehnikaid, et kaitsta oma kliente finantspettuste eest, kasutades SIM-i vahetusrünnakuid. Üks selline tehnika on kasutada riigi regulaatori API-sid, et kontrollida, kas klient on enne tehingute tegemist hiljuti SIM-kaardi vahetanud.

Kui jah, siis piirab pank kliendi tehinguid teatud ajaks või kui klient kontrollib SIM-i vahetust füüsiliselt pangakontoris. Ühendkuningriik, Austraalia ja paljud Aafrika riigid (nt Lõuna-Aafrika Vabariik, Keenia, Mosambiik ja Nigeeria) on rakendanud nimetatud tehnikat. Seega kontrollige, millised on teie panga kaitsemeetmed SIM-i vahetusrünnakute vastu ja järgige panga juhiseid, et vältida SIM-i vahetusrünnakuid.

Määrake oma SIM-kaardi või operaatori kontohaldusportaalis PIN-kood või parool

Vastavalt FTC soovitustele on mobiilsidevõrgu abonendil parem seadistada oma SIM-kaardil PIN-kood või parool. Samuti, et vältida abonendi telefoninumbri muutmist ilma abonendi nõusolekuta, peab abonent lukustama oma telefoninumbri operaatori haldusportaalis (kui see on saadaval). Kui teie operaator toetab mõnda neist, kasutage kindlasti seda funktsiooni, et tulevikus äpardusi vältida.

Vältige isikuandmete jagamist

SIM-kaardi pühkimise rünnaku nurgakivi on ohvri isikuandmed, mida mobiilioperaatorid nõuavad telefoninumbri uuesti väljastamiseks või uuele SIM-kaardile teisaldamiseks. Kui ohvri isikuandmed pole ründajale kättesaadavad, on SIM-kaardi vahetamise meetodil ründevõimalus minimaalne, kuid ründaja saab siiski osta ohvri andmed mustalt veebiturult, kuna ohvri andmed olid osa andmetest. rikkumine.

Seega ärge kunagi jagage oma isiklikku teavet inimestega telefoni teel või võrgus (isegi kui keegi väidab, et see on hädavajalik). Teine meetod, mida petturid kasutavad, on helistada ohvrile numbrilt, mis näeb välja nagu mobiilioperaatori abitelefoninumber (või mis tahes valitsusasutusel, näiteks tervishoiuosakonnal) ja püüda koguda ohvri isikuandmeid.

Seetõttu ärge jagage oma isikuandmeid telefoni teel isegi isikutega, kes väidavad, et nad on operaatori abitelefonilt või valitsusasutustelt.

Vältige sama telefoninumbri kasutamist tundlike kontode jaoks

Parim tava, mida saab kasutada, on kasutada erinevate teenuste jaoks erinevaid telefoninumbreid (see on mõnele inimesele koormav) või teine meetod, mida saate kasutada, on kasutada sotsiaalmeedia kontode jaoks ühte numbrit ja seejärel teiste teenuste jaoks teist telefoninumbrit. (nagu e-post, pangad jne).

Hoidke eemal mentaliteedist, et 'ma olen turvaline'

Kui petturid ründavad numbrit toore jõu meetodil, tulistavad nad looduses, teadmata, kes on sihtmärk, ja mõeldes, et ma olen kaitstud, kuna ma pole kõrge profiiliga isik, võib teile maksta kogu teie digitaalse elu (võite lugege uuesti jaotist Rünnaku tõsidus) ja võib põhjustada ka muid probleeme.

Võib-olla on inimesi, kes arvavad, et meil pole midagi varjata, kuid see on lihtsalt labane vabandus, sest sellised inimesed ei unusta kodust lahkudes oma maja uksi sulgeda.

Kasutage lauatelefoni telefoninumbreid, eSIM-e või virtuaalseid telefoninumbreid

Kui teilt nõutakse telefoninumbri kasutamist, on alati parem kasutada lauatelefoni numbrit, kuna see kaitseb teid SIM-kaardi vahetamise rünnaku eest. Samuti, kui teil on vaja oma telefoninumbrit võrgus jagada, valige lauatelefoni number.

Lisaks võivad mõnes riigis eSIM-kaardid kaitsta teid SIM-kaardi vahetamise rünnaku eest, kui eSIM väljastatakse alles pärast kliendi füüsilist kontrolli ettevõtte frantsiisis. Kui peate kasutama mobiiltelefoninumbrit ja jagama seda võrgus, valige virtuaalne number, näiteks Google Voice'i või Google Fi number.

Kasutage teist tüüpi kinnitusmeetodit

Paljud teenused pakuvad peale SMS-i ka kinnitusmeetodeid, nagu Google pakub Google Authenticatorit koodide hankimiseks Google'isse sisselogimisel või YubiKey pakutavat riistvaravõtit. Parem on kasutada neid alternatiive sisselogimiskoodi genereerimiseks (SMS-i või kõnepõhise autoriseerimise asemel), nii et kui kaotate juurdepääsu oma kontole, saate siiski autentimisrakendust kasutades sisse logida.

Kasutage paroolihaldurit

Levinud või sarnaste paroolide kasutamine veebisaitidel on suur turvarisk. Parem on kasutada tugevat ja ainulaadset parooli. Kui kasutate tavalisi või sarnaseid paroole, võite katastroofi vältimiseks lülituda paroolihaldurile.

Hoidke kahtlastest meilidest ja sõnumitest eemal

Kui saate e-kirju või sõnumeid (isegi lähedastelt), mis tunduvad kahtlased, ei tohi te neid e-kirju/sõnumeid avada ega e-kirjades/sõnumis olevaid linke klõpsata enne, kui olete 100% kindel, et link on ohutu, kuna petturid kasutavad kahtlasi e-kirju või sõnumeid või neis olevaid linke, et koguda teavet tõenäolise ohvri kohta ja seejärel jätkata SIM-kaardi vahetamise rünnakut.

Samuti ärge kunagi laadige oma süsteemi/seadmesse manust alla enne, kui olete täielikult veendunud, et manus on õigustatud. Petturid kasutavad neid enamasti teie huve (teie sotsiaalmeediakontolt) silmas pidades, seega ärge langege sellesse.

Kasutage ühekordseid krediit-/deebetkaarte

Võite kasutada võrguteenuseid (nt privaatsus või hägu) ühekordselt kasutatavate krediit-/deebetkaartide või taaslaetavate krediit-/deebetkaartide hankimiseks, et vältida esialgse krediit-/deebetkaardi kasutamist võrgus, et vältida kahjusid, mis võivad tekkida algse krediitkaardi kasutamisel. petturid varastavad teavet SIM-kaardi vahetusrünnaku abil.

Kasutage biomeetrilist või riistvaravõtme autoriseerimist

Üha enam teenuseid läheb üle biomeetrilisele autoriseerimisele. Kui teie kontod või teenused toetavad biomeetrilist autoriseerimist, on parem SIM-kaardi vahetamise või häkkimiskatsete vältimiseks nendele teenustele lülituda. Kui teile ei meeldi biomeetria kasutamine, võite kasutada riistvaravõtme autoriseerimist (nagu YubiKey).

Kasutage biomeetrilist autoriseerimist

Kasutage oma seadmetes ajakohaseid turbetööriistu

Veeb ei ole turvaline ja inimene peab kasutama turvatööriistu (nt viirusetõrje, tulemüür, reklaamide või hüpikakende blokeerijad jne), et hoida oma andmeid ja teavet turvalisena, eriti andmepüügirünnaku eest, et koguda vajalikku teavet, et jätkata. SIM-i vahetamise rünnak. Hoiduge nende brauseri hüpikakende eest või kasutage reklaamide/hüpikakende blokeerijat.

Ärge kunagi jagage OTP-sid, 2FA-koode ega tehke toiminguid, millest te aru ei saa.

Petturid püüavad võimalike ohvrite meelitamiseks kasutada erinevaid tehnikaid. Isikliku teabe saamiseks püüavad nad teilt saada OTP- ja 2FA-koode. Samuti, kui inimene palub teil vajutada teatud numbriklahvi või teha teie telefonis toimingut, ärge seda tehke, kuna võite lubada SIM-kaardi vahetustaotlust, kuna paljud operaatorid nõuavad konkreetse klahvi vajutamist (nt 1 Indias). SIM-kaardi vahetustoimingu lubamiseks.

Nii see ongi, kallid lugejad; oleme andnud endast parima, et teema läbida ja loodame, et olete kõik SIM-kaardi vahetamise rünnaku eest kaitstud.

![[FIX] Bex64 viga File Exploreris ja 3 osapoole rakenduses](https://jf-balio.pt/img/how-tos/39/bex64-error-with-file-explorer.jpg)

![[FIX] Rakendust Forza Motorsport: Apex ei saa Microsoft Store'ist alla laadida](https://jf-balio.pt/img/how-tos/84/can-t-download-forza-motorsport.jpg)