AMD Radeon

AMD ATI Radeoni graafikakaartide draiverid sisaldasid mitmeid turvaauke, teatas Cisco turva- ja digitaalkaitse meeskond. Cisco Talose insenerid tõestasid, kuidas ründajad saavad manipuleerida uusimate AMD ATI draiveritega, et kaugjuhtida suvalist koodi ja isegi DDoS-i rünnakut.

Cisco veebipõhise turva-, kaitse- ja ohuanalüüsiüksuse Talose turvainsenerid teatasid, et AMD graafikajuhtide seeria 'Radeon' sisaldab mitmeid haavatavusi. Haavatavused ulatuvad raskest kriitilise hinnanguni. Nad lubasid ründajatel korraldada ohvrite vastu mitut tüüpi rünnakut. Põhinedes teave Cisco Talose avaldatud aruandes , näib, et potentsiaalse ründaja esmane sihtmärk võis olla ettevõtte- ja kutsesektor. Ei AMD ega Cisco pole kinnitanud ühtegi juhtumit, kus AMD Radeon Graphics draiverite turvavead edukalt ära kasutati. Siiski on väga soovitatav, et AMD graafikakaardi kasutajad peavad värskendatud ja lappitud draiverid kohe alla laadima.

Cisco Talos tuvastab AMD ATI Radeoni graafikakaartide draiverites neli erineva raskusastmega turvaauku:

Cisco Talos avalikustas kokku neli turvaviga. Haavatavusi jälgiti järgmiselt CVE-2019-5124 , CVE-2019-5147 ja CVE-2019-5146 . Mõnes aruandes on CVSS 3.0 põhiväärtus maksimaalselt 9,0. Teistes aruannetes väidetakse, et turvavead märgistati CVSS-skooriga 8,6. See tähendab sisuliselt, et turvavead olid üsna tõsised ja vajasid AMD-lt viivitamatut tähelepanu.

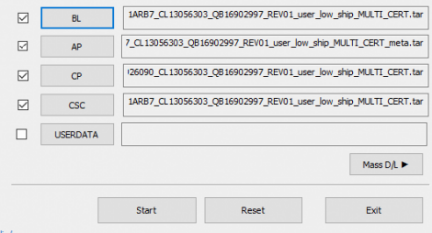

Nende piiriüleste turvavigade käivitamiseks pidi ründaja looma ja juurutama spetsiaalselt väljatöötatud valesti kujundatud piksli varju. Rünnaku alustamiseks oli ohvritel vaja avada ainult spetsiaalselt loodud varjundifail VMware Workstation 15 külaliste operatsioonisüsteemis. Teisisõnu, rünnaku võib käivitada VMware külalise kasutajarežiimi sisemusest, 'et see tekitaks masinas VMWare-vmx.exe protsessis loetud piire või teoreetiliselt WEBGL-i (kaugveebisait) kaudu'.

Huvitav on märkida, et kõik AMD ATI Radeon Graphics draiverite turvavead mõjutasid AMD ATIDXX64.DLL draiverit. Turvainseneride sõnul oli kolm piiriülest viga ja ühte tüüpi segadust tekitav probleem. Cisco teadlased testisid ja kinnitasid neid turvaauke AMD ATIDXX64. DLL-is, versioon 26.20.13025.10004, töötab Radeon RX 550/550-seeria graafikakaartidel, VMware Workstation 15-s, külalis-VM-iga Windows 10 x64. Neljas haavatavus mõjutab AMD ATIDXX64.DLL draiverit, versioonid 26.20.13031.10003, 26.20.13031.15006 ja 26.20.13031.18002. Kuid samad graafikakaartide sarjad ja platvorm olid haavatavad.

AMD parandas neli turvaauku koos VMWare'iga:

Pärast nelja turvavea avastamist AMD ATI Radeoni graafikajuhtides teavitasid Cisco Talose insenerid ettevõtet samast. Cisco andmetel teavitati AMD-d oktoobris ja viimane astus viivitamatult samme turvavigade kõrvaldamiseks.

Cisco Talos lisas veel, et AMD Radeoni draiverite kombinatsioon versioonide “VMware Workstation” v15.5.1 ja v20.1.1 jaoks on probleemi lahendanud. AMD pole seda veel värskendanud Turvaleht teabega. Pole vaja lisada, et see puudutab asjaolu, et AMD ei avaldanud sellist värskendust avalikult pärast seda, kui ta oli turvaaukude kõrvaldamiseks parandusmeetmeid võtnud. Need probleemid võisid mõjutada ettevõtte- ja kutsesektorit.

Sildid parandus