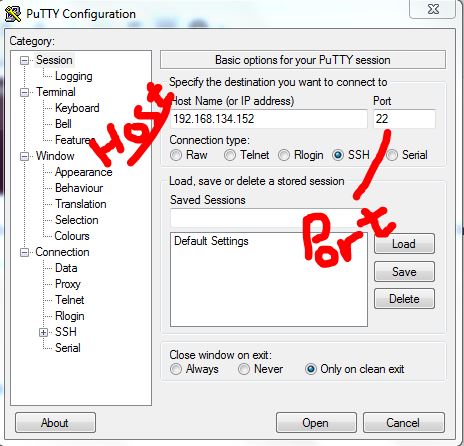

SSH on võrguprotokoll, mis töötab konsoolis. Kõige sagedamini kasutatav SSH klient on PuTTy. Alloleval pildil on väljakujunenud SSH-seanss. Seda on lihtne kasutada ja kiire. Enamik IT-professionaalidest haldab kogu võrku ainult SSH kaudu turvalisuse ja kiire / lihtsa juurdepääsu tõttu haldus- ja haldusülesannete täitmiseks serveris. Kogu SSH-seanss on krüptitud - SSH-i peamised protokollid on SSH1 / SSH-1 ja SSH2 / SSH-2. SSH-2 on viimane, turvalisem kui SSH-1. Linuxi operatsioonisüsteemil on konsoolile juurdepääsemiseks sisseehitatud utiliit Terminal ja Windowsi masin vajab SSH-klienti (nt PuTTy).

Juurdepääs kaughostile SSH abil

SSH-ga kaughosti / -masina juurde pääsemiseks peab teil olema järgmine:

kuni) PuTTy (tasuta SSH-klient)

b) SSH-serveri kasutajanimi

c) SSH-serveri parool

d) SSH-port mis on tavaliselt 22, kuid kuna vaikimisi on 22, tuleks see selle pordi rünnakute vältimiseks vahetada teise porti.

Linuxi masinas on kasutajanime juur on vaikimisi administraator ja sisaldab kõiki administraatori õigusi.

Terminalis käivitab järgmine käsk ühenduse serveriga.

ssh root@192.168.1.1

kus root on kasutajanimi ja 192.168.1.1 on hostiaadress

Nii näeb terminal välja:

Teie käsud tippitakse pärast $ sümbol . Terminali / putty mis tahes käskude kohta abi saamiseks kasutage süntaksit:

mees ssh

mehe käsk

mees, millele järgneb mis tahes käsk, kuvatakse ekraanil kuvatud käskude juhised

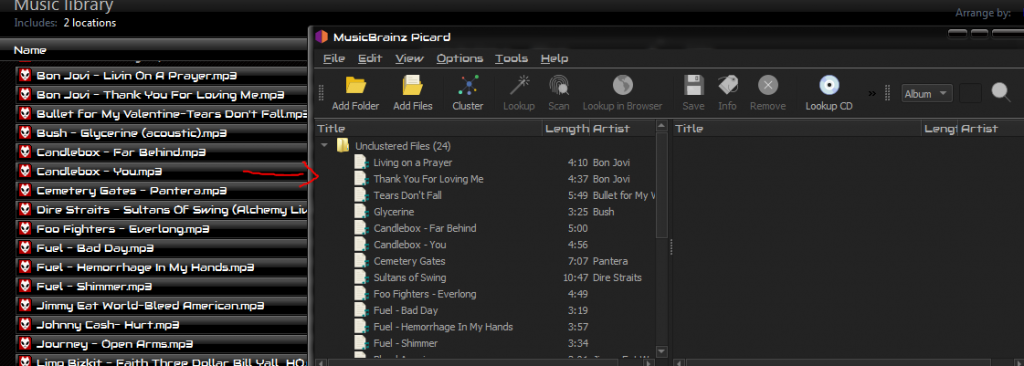

Mida ma nüüd tegema hakkan, on SSH, kasutades PuTTyt minu VMWare'is töötavas Debiani operatsioonisüsteemis.

Kuid enne seda pean SSH-i lubama, logides sisse oma VM Debianisse - kui olete just hostifirmalt serveri ostnud, võite paluda neil SSH teie jaoks lubada.

Ssh lubamiseks kasutage

sudo /etc/init.d/ssh taaskäivitage

Kuna ma kasutan Ubuntu ja ssh ei olnud installitud, siis ka

Ssh installimiseks kasutage neid käske

sudo apt-get install openssh-klient

sudo apt-get install openssh-server

Ja siin on see, mis mul on, logisin PuTTy kaudu SSH-sse sisse:

Nüüd on see vajalik SSH seadistamiseks ja seansi loomiseks PuTTy kaudu - allpool käsitlen mõningaid põhifunktsioonide põhifunktsioone, mis hakkavad aeglaselt kogu stsenaariumi paremini kuvama.

Vaikimisi ssh-konfiguratsioonifail asub aadressil: / etc / ssh / sshd_config

Konfiguratsioonifaili kuvamiseks kasutage järgmist. kass / etc / ssh / sshd_config

Konfiguratsioonifaili muutmiseks kasutage järgmist. vi / etc / ssh / sshd_config või nano / etc / ssh / sshd_config

Pärast mis tahes faili redigeerimist kasutage CTRL + X ja vajutage Y-klahvi selle salvestamiseks ja väljumiseks (nano-redaktor)

SSH-porti saab muuta konfiguratsioonifailist, vaikeport on 22. Põhikäsklused cat, vi ja nano töötavad ka muude asjadega. Täpsemalt käskude kohta lisateabe saamiseks kasutage Google'i otsingut.

Kui teete mis tahes konfiguratsioonifailis muudatusi, on selle teenuse jaoks vaja taaskäivitada. Edasi liikudes oletame, et soovime nüüd oma porti muuta, seega muudame faili sshd_config ja ma kasutaksin seda

nano / etc / ssh / sshd_config

Peate olema sisse logitud administraatorina või kasutama sudo nano / etc / ssh / sshd_config faili muutmiseks. Pärast redigeerimist taaskäivitage ssh-teenus, sudo /etc/init.d/ssh taaskäivitage

Kui muudate porti, lubage see kindlasti oma IPTABLES, kui kasutate vaikimisi tulemüüri.

iptables -I SISEND -p tcp –port 5000 -j VASTU/etc/rc.d/init.d/iptables salvestada

Kui port on avatud, küsige iptablesilt

iptables -nL | grep 5000

Konfiguratsioonifailis on mitu direktiivi, nagu varem käsitletud, SSH-le on kaks protokolli (1 ja 2). Kui selle väärtuseks on seatud 1, muutke see väärtuseks 2.

Allpool on natuke minu konfiguratsioonifaili:

# Paketi loodud konfiguratsioonifail

# Vaadake üksikasju sshd_config (5)

# Milliseid porte, IP-sid ja protokolle me kuulame

Sadam 5000 asendas numbri 22 sadamaga

# Kasutage neid suvandeid, et piirata liideseid / protokolle, millega sshd seondub

#ListenAddress ::

#ListenAddress 0.0.0.0

Protokoll 2 asendas protokolli 1 2-ga

ärge unustage pärast muudatuste tegemist teenust taaskäivitada

Root on administraator ja soovitatav on see keelata, vastasel juhul, kui olete avatud kaugühendustele, võite sattuda julma jõu rünnaku või muude ssh-i haavatavuste hulka - Linuxi serverid on häkkerite armastatuimad kastid, direktiivi LoginGraceTime , määrab kasutajale sisselogimiseks ja autentimiseks ajapiirangu, kui kasutaja seda ei tee, siis ühendus sulgub - jätke see vaikimisi.

# Autentimine:

LoginGraceTime 120

PermitRootLogin nr

StrictModes jah

Ülilahe funktsioon on Võtme autentimine (PubkeyAuthentication) - See funktsioon võimaldab teil seadistada ainult võtmepõhist autentimist, nagu näeme Amazon EC3 serveritega. Serverile pääseb juurde ainult oma privaatvõtme abil, see on üliturvaline. Selle toimimiseks peate looma võtmepaari ja lisama selle privaatvõtme oma kaugmasinasse ning lisama avaliku võtme serverisse, et sellele selle võtmega juurde pääseda.

PubkeyAuthentication jah

AuthorizedKeysFile .ssh / authorised_keys

RSAAutentimine jah

Parooli autentimise nr

See keelab mis tahes parooli ja võimaldab kasutajatel juurdepääsu ainult võtmega.

Professionaalses võrgus teavitate tavaliselt oma kasutajaid sellest, mida neil on lubatud teha ja mida mitte, ning muud vajalikku teavet

Bännerite jaoks redigeeritav konfiguratsioonifail on: / etc / motd

Faili avamiseks redaktoris tippige: nano / etc / motd või sudo / etc / motd

Redigeerige faili nagu märkmikus.

Bänneri saab paigutada ka faili ja viidata sellele kataloogis / etc / motd

nt: nano banner.txt loob faili banner.txt ja avab kohe redaktori.

Muutke ribariba ja selle salvestamiseks vajutage klahve Ctrl + x / y. Seejärel viige see motd-faili kasutades

Bänner /home/users/appualscom/banner.txt VÕI mis iganes, faili tee on.

Nii nagu bänner, saate ka enne sisselogimisviiba lisada sõnumi, redigeeritav fail on / etc / issue

SSH tunnelid

SSH tunnelite loomine võimaldab teil liiklust tunnistada kohalikust masinast kaugmasinani. See on loodud SSH-protokollide kaudu ja krüptitud. Tutvuge artikliga SSH tunnelid

Graafiline seanss SSH tunneli kohal

Järgmise rea kommenteerimata lubage graafiline / gui seanssX11 Edastamine jah

Kliendi lõpus on käsk järgmine:

ssh -X juur@10.10.10.111

Saate käivitada programmi nagu Firefox jne, kasutades lihtsaid käske:

Firefox

Kui kuvatakse tõrge, siis määrake aadress:

eksport DISPLAY = masina IP-aadress: 0,0

TCP ümbrised

Kui soovite valitud hostid lubada ja mõned keelata, siis peate neid faile muutma

1. /etc/hosts.allow

2. /etc/hosts.deny

Mõne hosti lubamiseks

SSD: 10.10.10.111

Kõigi blokeerimise blokeerimiseks teie serverisse lisage järgmine rida kataloogi /etc/hosts.deny

sshd: KÕIK

SCP - turvaline koopia

SCP - turvaline koopia on failiedastusutiliit. Failide ssh-i kaudu kopeerimiseks / edastamiseks peate kasutama järgmist käsku.

allolev käsk kopeerib minu faili 10.10.10.111 saidile / home / user2

scp / home / user / myfile root@10.10.10.111: / home / user2

scp allika sihtkoha süntaks

Kausta kopeerimiseks

scp –r / home / user / myfolder roor@10.10.10.111: / home / user2

Failide otsimine kaugarvutist

Kaugmasinast failide otsimine ja süsteemi väljundi vaatamine on väga lihtne. Failide otsimiseks kaugarvutist

ssh root@10.10.10.111 „find / home / user –name’ * .jpg ’”Käsk otsib kataloogist / home / user kõiki * .jpg-faile, saate sellega mängida. find / -name otsib tervet / juurkataloogi.

SSH lisaturvalisus

iptables võimaldab teil määrata ajapõhiseid piiranguid. Allpool olevad käsud blokeerivad kasutaja 120 sekundiks, kui neid ei õnnestu autentida. Perioodi täpsustamiseks saate käsus kasutada parameetrit / second / hour / minute või / day.

Ajalised piirangudiptables -A SISEND -p tcp -m olek –syn –riik UUS –port 22 -m limiit –piirang 120 / sekund –piirang-purske 1 -j ACCEPT

iptables -A SISEND -p tcp -m olek –syn –riik UUS –port 5000 -j DROP

5000 on port, muutke seda vastavalt oma seadetele .

Autentimise lubamine konkreetselt IP-lt

iptables -A INPUT -p tcp -m olek –riik NEW –allikas 10.10.10.111 –port 22 -j ACCEPT

Muud kasulikud käsud

Lisage SSH-i ekraan

ssh -t root@10.10.10.111 ekraan –r

SSH edastuskiiruse kontroll

jah | pv | ssh $root@10.10.10.111 “kass> / dev / null”

![[FIX] VKEnumeratePhysicalDevices nurjus](https://jf-balio.pt/img/how-tos/13/vkenumeratephysicaldevices-failed.png)

![[FIX] OneNote hoiab iPadis krahhi](https://jf-balio.pt/img/how-tos/32/onenote-keeps-crashing-ipad.jpg)