Microsoft Edge'i veebibrauser. Lesoir

Netsparkeri turvauuringute uurija Ziyahan Albeniz avastas Microsofti brauseris Edge haavatavuse, mis võimaldas pahavara levikut. Ta avaldas oma järeldused CVE-2018-0871 ( CVSS 3.0 Põhiskoor 4,3) oma aruandes pealkirjaga “ Microsoft Edge'i haavatavuse kasutamine failide varastamiseks . '

Albeniz selgitas, et haavatavus tulenes sama päritolu poliitika funktsioonidega seotud veast. Kui seda kasutatakse, võib haavatavust kasutada õelvara levitamiseks mõeldud pahavara levitamiseks. Suurepärane tegur pahavara levimisel selle kanali kaudu oli kasutaja enda panus pahatahtliku faili allalaadimisel. Seetõttu ei olnud haavatavus massiliselt kasutatav ja kujutas seetõttu väiksemat riski kui enamik brauseri turvavigu.

Funktsioon Sama päritolu poliitika on veebirakenduste turvamudel, mida kasutatakse praktiliselt kõigis Interneti-brauserites. See võimaldab ühe veebilehe skriptidel pääseda juurde andmetele teisel juhul, kui veebilehed kuuluvad samasse domeeni, protokolli ja porti. See takistab domeenidevahelist juurdepääsu veebilehtedele, mis tähendab, et pahatahtlik veebisait ei pääse teie pangakonto mandaatidele juurde, kui olete sisse logitud mõnele muule vahekaardile või unustasite välja logida.

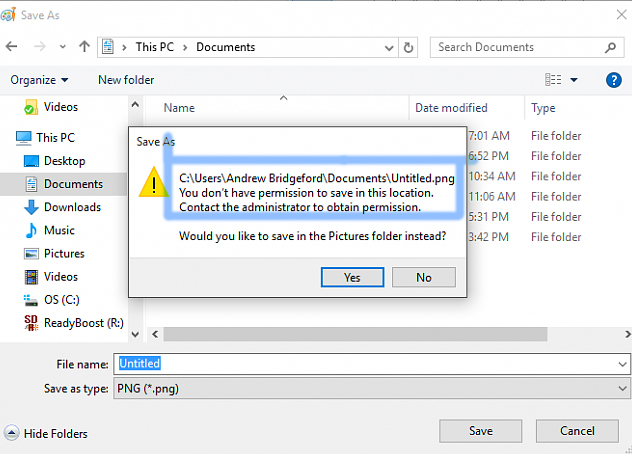

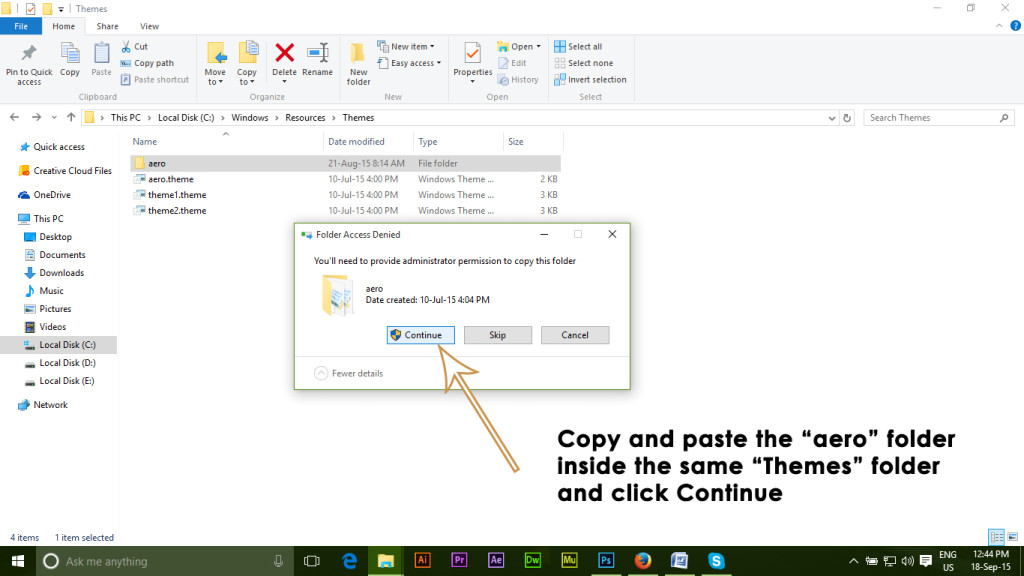

Juhul, kui SOP-turvamehhanism ebaõnnestub, on see, kui kasutaja petetakse pahatahtliku HTML-faili alla laadima ja oma arvutis käitama. Kui fail on kohapeal salvestatud, laaditakse see faili: // protokolli, milles tal pole ühtegi määratud domeeni ega pordi numbrit. Kuna SOP-i kaudu saavad veebisaidid juurde pääseda ainult sama domeeni / pordi / protokolli teabele, kuna kõik muud kohalikud failid käivitatakse ka failis '//: file', pääseb allalaaditud pahatahtlik HTML-fail juurde mis tahes kohaliku süsteemi failile ja varastada andmed sellest.

Seda Microsoft Edge SOP haavatavust saab kasutada sihipäraste ja täpsete rünnakute korraldamiseks. Kui kavandatud kasutaja on petetud faili alla laadima ja käitama, saab häkker oma arvutis oleva teabe läbi nuhkida ja varastada täpset teavet, kui ta teab, kust otsida. Kuna see rünnak ei ole automatiseeritud, aitab kasutaja ja kasutaja lõppsüsteemi tundmine rünnaku tõhusalt läbi viia.

Zihayan Albeniz salvestas selle rünnaku demonstreerides lühikese video. Ta selgitas, et suutis seda servas Edge, Mail ja Calendar kasutatavat haavatavust ära kasutada, et varastada andmeid arvutist ja hankida need kaugelt teise seadmesse.

Microsoft on välja tulnud oma Edge brauseri värskendusega, mis selle haavatavuse parandab. Värskendus on saadaval avaldatud Microsofti kõigi vastavate Windows 10 versioonide jaoks nõuandev bülletään. Hoolimata asjaolust, et selle SOP-i haavatavuse kõrvaldamiseks on välja antud värskendus, hoiatab Albeniz ikkagi, et kasutajad peaksid olema ettevaatlikud tundmatutest allikatest saadud HTML-failide suhtes. HTML pole tavapärane failitüüp, mida pahavara levitamiseks kasutatakse, mistõttu see jääb sageli aimamatuks ja tekitab kahju.