UFW tähistab tegelikult tüsistusteta tulemüüri ja mitte Ubuntu tulemüüri, nagu paljud inimesed usuvad. See nimi peegeldab asjaolu, et seda on üllatavalt lihtne seadistada. Enamik kasutajaid peavad enne suhteliselt ohutut seadistama ainult kolm sõna. Need, kes soovivad seadistada mõningaid täpsemaid seadistamisvalikuid, ei pea tegema palju muud kui tekstifaili redigeerimine. Kui algselt kujundasid Ubuntu projekti arendajad just selle tulemüüri tarkvara, on ufw saadaval ka paljudes teistes distributsioonides. Debiani, Archi, Linuxi Mint, Lubuntu ja Xubuntu kasutajad on selle tõenäoliselt juba installinud.

Probleem on selles, et suhteliselt vähestel kasutajatel on see sisse lülitatud. Kui kasutajad ei pea enam iptablesiga otseselt töötama, sunnib Ubuntu ufw vaikimisi väljalülitatud olekusse. Paljud Debiani rakendused pole vaikimisi isegi pakette installinud. Hea uudis on see, et igaüks, kellel on vähimatki terminalikogemust, saab oma süsteemi kõvaks muuta.

1. meetod: UFW sisselülitamine käsuviibalt

Oletame, et teil on ufw pakett installitud, enne kui proovite seda eraldi installida. Käivitage need käsud enne midagi muud. Kui teil on keskel mingeid vigu, saate alati probleemideta tagasi minna ja ufw paketid installida.

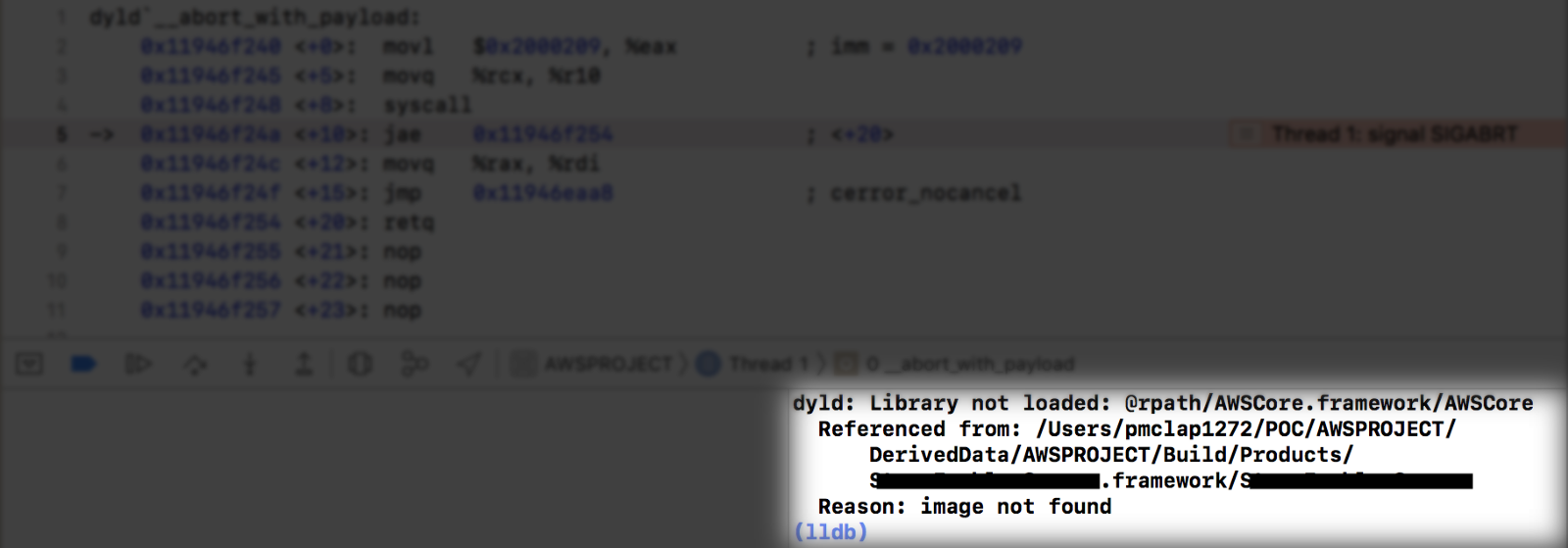

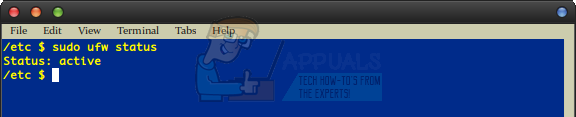

Kui töötate tavalisel kasutajakontol, siis käivitage sudo ufw lubada ja sisestage administraatori parool, kui seda palutakse. Teile tuleks öelda, et ufw on lubatud ja töötab käivitamisel automaatselt. Jookse sudo ufw olek igatahes lihtsalt kindel olla. Teile tuleks anda üks väljundrida, millel on kiri „Olek: aktiivne” ja mille järel pole midagi.

Teisest küljest võib teile öelda, et ufw pole installitud. Apt-põhiste distributsioonide nagu Debian kasutajad peaksid töötama sudo apt-get install ufw . Võiksite kandideerida sudo apt-get värskendus ja siis sudo apt-get uuendus veendumaks, et teised paketid on installimisel korras. Arch Linuxi kasutajad peavad käivitama sudo pacman -Syu kui nad tahavad oma pakke korda saada ja siis sudo pacman -S ufw ufw installimiseks, kuid kõik kasutajad saavad pärast seda jätkata nagu tavaliselt. Järgige ülaltoodud samme ja veenduge, et see töötab sudo ufw lubada tagastab ülalnimetatud Staatus: aktiivne ”Rida.

2. meetod: UFW-le põhireeglite saatmine

Tulemüüri tööriistad kasutavad reeglite kogumit, et kontrollida, kas aktsepteeritakse võrgu kaudu arvutisse saadetud paketti. Peate kindlasti järgmised kaks käsku käivitama:

sudo ufw lubab vaikimisi väljuda

sudo ufw vaikimisi keelab sissetuleku

See tagab, et ufw võimaldab teil alati oma võrguadapterisse väljuvat liiklust saata, mis on oluline, kui teete mis tahes tööd veebis. Loomulikult ei tohiks te ühtegi väljaminevat taotlust ohtlikuks pidada. See keelab ka sissetulevad taotlused igasuguse kahju tekitamise, mis on õige häälestus peaaegu kõigile kodu- ja ärikasutajatele. Isegi enamik mängijaid, kes mängivad intensiivseid veebipõhiseid FPS-i pealkirju, ei peaks midagi muud vajama. Enamik inimesi saab siin peatuda seni, kuni sudo ufw oleku käitamine tagastab lubatud teate ka pärast masina taaskäivitamist. Konfiguratsiooniprotsessis pole palju muud. Kasutajad, kellel on mis tahes liiki ssh või täpsemad võrguühenduse eesmärgid, peavad edasi liikuma.

3. meetod: UFW täpsemad seadistamisvalikud

Enamik kasutajaid ei pea edasi lugema, kuid need reeglid võivad mõnele kasulikud olla. Näiteks kui peate lubama tcp-ühendused ühises 80-pordis, võite käivitada:

sudo ufw lubab 80 / tcp

Sa võiksid ka kasutada sudo ufw lubada alates ###. ##. ##. ## / ## reaalse IP-aadressi ja tegeliku alamvõrgu numbriga pärast kaldkriipsu. Pidage meeles, et 80 on selle kasutamise jaoks kehtiv number, kui peate selle kaudu võrku ühendama. Kasutades midagi sellist sudo ufw lubab http / tcp kehtib ka ja võib osutuda vajalikuks serveriolukorras, kuid see hakkab tõesti avama ussikarbi, niivõrd kui see võimaldab erinevat tüüpi ühendusi.

Üks populaarsemaid seadeid on sudo ufw luba 22 , mis avab ssh-ühenduste pordi. Mõned kasutajad väljendavad seda selle asemel sudo ufw lubab ssh-i , mis töötab sama hästi. Ehkki mõned juhendid võivad soovitada teil lisada mõlemad read, pole see enamikul juhtudel tarbetu ja võib lõpuks kaasa aidata tarbetule üldkulule.

Kui soovite tulevikus ühe oma reeglist eemaldada, võite lihtsalt käivitada sudo ufw delete, millele järgneb reegli nimi. Näiteks, sudo ufw kustutamine võimaldab 80 / tcp lülitaks ühe ülaltoodud näite välja.

Nüüd, kui jooksed sudo ufw olek verbose võite näha palju täielikumat tabelit, kui olete loonud täiendavad reeglid. Kui soovite kunagi tulemüüri tulevikus keelata, võite käivitada sudo ufw disable, kuid on väga vähe olukordi, kus peate seda tegema.

Mõnikord võite leida, et teil on 504 lüüsi ajalõpu tõrkeid, kui kasutate ufw-d sellisel viisil serveri kaitsmiseks. Sellisel juhul võib aidata mõne reegli järjestuse muutmine. Enne reeglite keelamist tuleb sisestada luba reeglid, kuna ufw otsib teie loendi parsimisel turvalisuse huvides alati esimest vastet. Reeglipaari kustutamine ja seejärel nende lisamine, sisestades sudo ufw vaikimisi luba rida peaks selle probleemi lahendama. Võimalik, et soovite ka toimivuse põhjustel kustutada kõik duplikaatread.

Jookse sudo ufw verbose ja pöörake suurt tähelepanu sellele, millises järjekorras on read DENY IN ja ALLOW IN. Kui teil on ühises pordis nagu 80 või 22 midagi, mis loeb diagrammil DENY IN, millele järgneb Anywhere enne muid viiteid nendele pordidele, võite olla üritab blokeerida ühendusi enne, kui neil on võimalus läbi saada. Nende järjestamine lahendab probleemi. Nende käskude esitamine õiges järjekorras aitab vältida probleeme hiljem liinil.

Kõrgendatud juurekäsu kasutajad ei pea sudo enne iga käsku kasutama. Kui olete selle kohta mingisugust viga saanud, võib see olla teie probleem. Kontrollige viiba lõppu, kas teil on enne kursorit # või $. Tcsh-i kasutajad, kellel on viiba saamiseks ainult%, peaksid käitama whoami, et näha, millise kasutajana nad töötavad.

Tavakasutajad, kes jooksevad sudo ufw olek verbose saavad tõenäoliselt pärast nende viivitamist suhteliselt vähe tagasisidet. Ilmselt näete lihtsalt sama joont, mis teil varem oli.

Seda seetõttu, et need kasutajad töötavad lihtsalt väga väheste reeglitega. Nende reeglite osas võib siiski olla oluline ettevaatus. Kui vaikekäsk ufw lubab lisaks kasutada ka parameetrit tagasilükkamine, saate end väga lihtsalt enda privaatserveri struktuurist välja lukustada või teha muid imelikke asju. Kui teil on vaja sudo ufw lubab ssh-i või muud sarnased read teie reeglistikus, see peab tulema enne, kui rakendate vaikereeglite tagasilükkamise või tagasilükkamise reegleid.

Kuigi eksisteerivad mõned graafilised tööriistad, nagu Gufw ja Qt-põhine kmyfirewall, on ufw seadistamine käsurealt piisavalt lihtne, et te neid tegelikult ei vaja. Kui teil on vaja konfiguratsioonifaile selle asemel otse muuta, kasutage  õigesse kataloogi liikumiseks ja seejärel sudo nanofw selle muutmiseks. Samuti võite algselt kasutada teksti ufw või vähem ufw, et teksti enne kõigepealt lihtsalt vaadata.

õigesse kataloogi liikumiseks ja seejärel sudo nanofw selle muutmiseks. Samuti võite algselt kasutada teksti ufw või vähem ufw, et teksti enne kõigepealt lihtsalt vaadata.

Arendajad leidsid asjakohaste kommentaaride esitamiseks aega, et te ei muutuks selle muutmisel kadunuks, ehkki soovite selle vajadusel eemaldada.

5 minutit loetud