Android Q

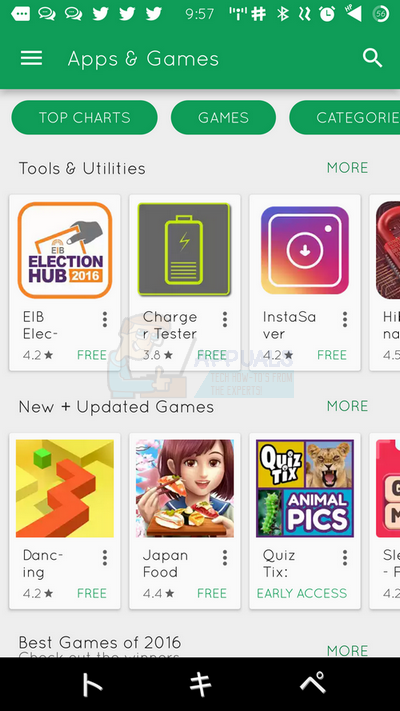

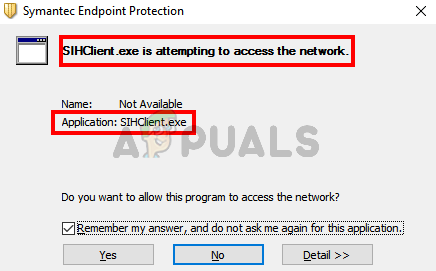

Google Play pood, mis pakub paljusid populaarseid Androidi rakendusi, on viimasel ajal luubi all. Mitmed miljonite kasutajate poolt alla laaditud rakendused on nakatunud pahavara ja muu pahatahtliku koodiga. Symanteci teadlased on avastanud kaks sellist rakendust, mis on kasutanud mõningaid nutikaid, kuid ebaeetilisi meetodeid, et varjatult teenida tulu pahaaimamatutelt Android-nutitelefonide kasutajatelt. Veelgi murettekitavam on asjaolu, et need ohustatud rakendused on väidetavalt endiselt Google Play poes olemas, mis tähendab, et Androidi mobiiltelefonide kasutajad või ohvrid saavad neid endiselt alla laadida ja kasutada.

Kaks populaarset Androidi rakenduste sadamakoodi, mis automatiseerivad reklaamitulude loomist:

Symanteci uus uuring näitas, et küberkurjategijad kasutavad rakendusi kasumi saamiseks mobiilreklaamidel automaatseks klõpsamiseks. Tundub, et rakendused kaaperdavad osavalt Androidi nutitelefonid ja kasutavad neid reklaamiklikkide loomiseks. Need reklaamid teenivad mitte ainult tulu, vaid võivad viia ka pahatahtlike veebisaitideni, ilma kasutaja nõusolekuta. Veelgi murettekitavam on see, et ohvrid ei tea täielikult, et nende Android-seadmeid muudetakse robotiteks, mis kogu päeva jooksul reklaamidel klõpsavad.

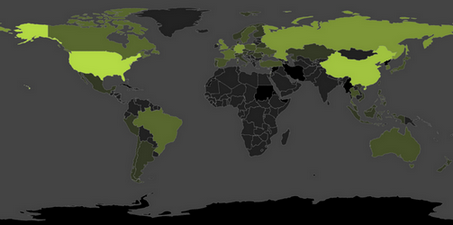

Symanteci teadlased on seni tuvastanud kaks kaaperdatud rakendust. Teisisõnu on ettevõte tuvastanud kaks rikutud rakendust, kuid neid võib olla mitu. Neid rakendusi on seni alla laaditud rohkem kui 1,5 miljonit korda. Teadlaste sõnul võivad küberkurjategijad olla oma koodid rakendustesse edukalt sisestanud üle aasta.

2 Androidi rakendust tabati salaja reklaamidel klõpsates https://t.co/KoGvs7aMLl kaudu @gadgetsnow

- India ajad (@timesofindia) 30. august 2019

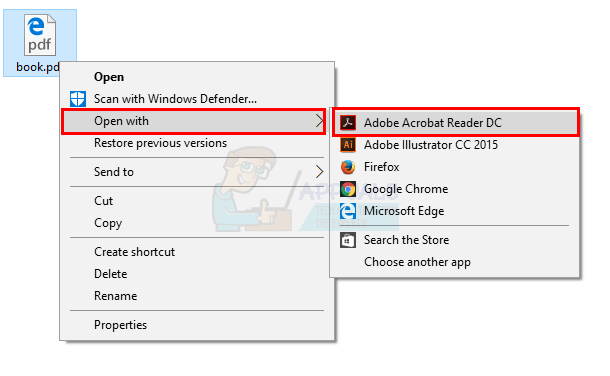

Pahatahtlikud rakendused pärinevad arendajalt Idea Master. Kuigi üks on lihtne, kuid ülipopulaarne Notepadi rakendus nimega Idee märkus: OCR-i tekstiskanner, GTD, värvilised märkused , teine on täiesti mitteseotud sobivusrakendus nimega Beauty Fitness: igapäevane treening, parim HIIT-treener . Teadlased avastasid, et rakendused kasutavad sisseehitatud reklaame. Need reklaamid on tavaliselt paigutatud strateegiliselt mobiilseadme ekraanipiirkonna tavapärasest nähtavast alast väljapoole. Teisisõnu kasutatakse neid reklaame piirkondades, mis pole tavakasutajatele lihtsalt nähtavad. Rakenduste peidetud kood klõpsab tulude saamiseks reklaamidel. Teisisõnu, täiesti varjatud automatiseeritud reklaamiklõpsamise protsess toob kurjategijatele vargsi tulu.

Kuna reklaamid pole kergesti nähtavad, ei saa kasutajad kuidagi teada, et nende seadmed on muutunud reklaamirobotiteks. Kuid mitmel kasutajal, keda rakendused mõjutavad, võib seadme aku tühjeneda tavapärasest palju kiiremini. Lisaks sellele, kuna protsess tõmbab pidevalt reklaame ja klõpsab neid, halveneb Androidi nutitelefoni jõudlus märkimisväärselt. Pahavara kõige ilmsem märk on märkimisväärselt suurenenud andmekasutuse tarbimine. Mitmed mõjutatud kasutajad märkasid ebatavaliselt suuremaid mobiilse andmeside arveid.

Pole vaja lisada, et Symantec on kutsunud Androidi nutitelefoni kasutajaid need mõjutatud rakendused kohe desinstallima. Pealegi mõjutatud kasutajad peavad ka tagasiside jätma hoiatades potentsiaalseid ohvreid varjatud ohtude eest. Seda seetõttu, et kaks rakendust on väidetavalt endiselt Play poes olemas.

Kus on tahtmine, seal on ka viis. Need arendajad näitavad, et teatud leidlikkus võib tähendada rakendusi, mida inimesed kasutavad ja teenivad arendajatele rohkem raha, hiilides reklaamide laadimisel ja automaatsel klõpsamisel. https://t.co/ycfDwVSWfG

- Jimmy T. (@TecSecOps) 29. august 2019

[Uuenda] Näib, et Google on mõjutatud rakendused teadmiseks võtnud ja need maha võtnud. Sellegipoolest on selliste katsete ebatavalise suurenemise tõttu oluline, et Androidi nutitelefoni kasutajad ole valvsad.

Sildid android google