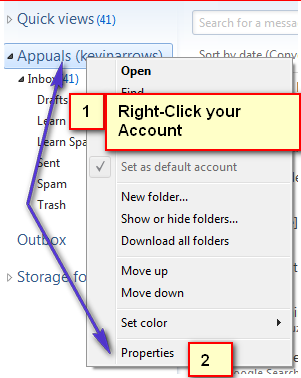

OpenBSD projekt

Xorg on Linuxis kasutatav väga kuulus X-aknasüsteem. See on graafiline kasutajaliides, mis kasutab standardit X11, mis on omakorda sideprotokoll. Xorg haarati projektist XFree86, mis pole enam aktiivses arenduses.

Privilege Escalation Exploit

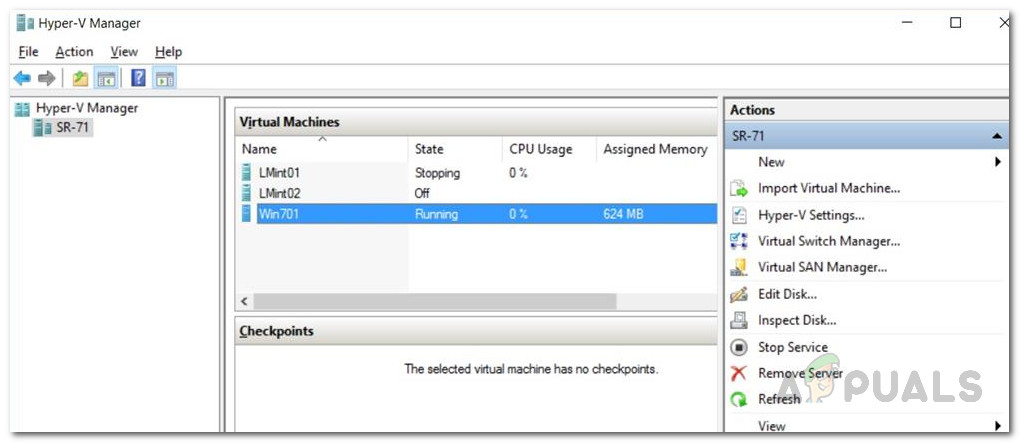

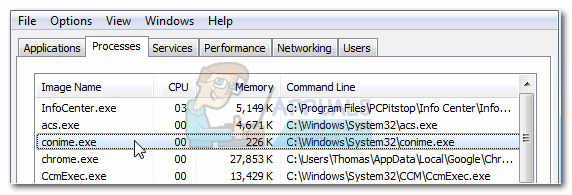

Kõik Xorg X11 serveri versioonid vahemikus 1.19.0 kuni 1.20.3 on tundlikud lubade kontrollimise vigade suhtes, mis on olemas -modulepath ja -logfile suvandite jaoks. See annab privileegita kasutajatele võimaluse serverit käivitada, suvaliste kõrgemate õigustega koodi käivitada.

Teadlased leidsid, et CRON-skripti käivitamine koos laaditud ekspluateerimisega paneb SELinuxi seda jõustama. Luuakse varukoopia crontab.old, mis asendatakse sisuliselt mooduliga Metasploit uue failiga, mis sisaldab käske ja juhiseid croni deemoni käivitamiseks. Ebaõnnestunud kasutamine võib põhjustada rikutud crontabi. Xorgil peab ekspluateerimise toimimiseks olema ka SUID-õigused, mida saate kontrollida allolevast koodilõigust.

# Linuxi kontroll

uname = cmd_exec 'uname'

kui uname = ~ / linux / i

vprint_status “Linuxi täiendava kontrolli käivitamine”

if datastore [’ConsoleLock’] kasutaja = cmd_exec “id -un”

kui pole olemas? '/ Var / run / console / # {user}'

vprint_error „Konsoolilukk puudub # kasutajale”

tagastage CheckCode :: Safe

lõpp

vprint_good 'Konsooli lukustus # {kasutajale'

lõpp

kui selinux_installitakse?

kui selinux_enforcing?

vprint_error ‘Selinux jõustab’

tagastage CheckCode :: Safe

lõpp

lõpp

vprint_good 'Selinux pole probleem'

lõpp# suid programmi kontroll

xorg_path = cmd_exec 'käsk -v Xorg'

kui xorg_path.include? ('Xorg')

vprint_error 'Xorgi käivitatavat faili ei leitud'

tagastage CheckCode :: Safe

lõpp

vprint_good 'Xorgi rada leiti aadressilt # {xorg_path}'

kui just setuid? xorg_path

vprint_error 'Xorgi binaarne # {xorg_path} ei ole SUID'

tagastage CheckCode :: Safe

lõpp

vprint_good 'Xorgi binaarne # {xorg_path} on SUID'

Testimise metoodika

Selle ärakasutamise kallal töötas neli teadlast -

- Narendra Shinde - avastamine ja ärakasutamine

- Raptor-0xdea - muudetud äritegevus croni jaoks

- Aaron Ringo - moodul Metasploit

- Brendan Coles - moodul Metasploit

Seda testiti OpenBSD 6.3, 6.4 ja CentOS 7 (1708) abil. Packetstormi märkuste kohaselt vajab vaikimisi installitud CentOS kasutaja seansside jaoks konsooli autentimist.

Xorgi kasutamise ulatust arvestades on see tõsine haavatavus. Ehkki ärakasutamine vajab töötamiseks mõnda eelseadistust, mida professionaalses keskkonnas ei pruugi olla.

Sildid CentOS OpenBSD Xorg