Google avaldab ka seotud Microsofti Windowsi haavatavuse

2 minutit loetud

Google Chrome

Google'i turvaeksperdid on soovitanud kõigil Chrome'i kasutajatel kohe värskendage oma brauserit, kuna nullipäevane ärakasutamine sildiga CVE-2019-5786 on lappitud uusimasse versiooni 72.0.3626.121.

Nullpäevane ekspluateerimine on turvanõrkus, mille häkkerid on avastanud ja mõelnud välja, kuidas seda kasutada, enne kui turvaarendus suudab selle lappida. Siit ka mõiste “null päev” - turvalisuse arendamisel oli augu sulgemiseks sõna otseses mõttes null päeva.

Google vaikis algselt turvanõrkuse tehnilistest üksikasjadest, kuni enamikku Chrome'i kasutajaid värskendatakse parandusega. ' Tõenäoliselt vältis see edasist kahju.

Google kinnitas siiski, et turvanõrkus on brauseri FileReaderi komponendis kasutamine pärast kasutamist tasuta. FileReader on standardne API, mis võimaldab veebirakendustel asünkroonselt failide sisu lugeda arvutisse salvestatud . Google kinnitas ka, et veebiohus osalejad on turvanõrkust ära kasutanud.

Lühidalt öeldes võimaldab turvanõrkus ohus osalejatel Chrome'i brauseris privileege saada ja suvalist koodi käivitada väljaspool liivakasti . Oht mõjutab kõiki peamisi operatsioonisüsteeme ( Windows, macOS ja Linux) .

See peab olema väga tõsine ärakasutamine, sest Twitteris võttis sõna isegi Justin Schun, Google Chrome'i turva- ja lauaarvutite juht.

https://twitter.com/justinschuh/status/1103087046661267456

Turvameeskonna jaoks on turvaaukude avalik käsitlemine üsna ebatavaline, tavaliselt lappivad nad asju vaikselt. Nii tähendas Justini säuts kõigile kasutajatele Chrome'i kiiret värskendamist.

Google'il on värskendas üksikasju haavatavuse kohta ja tunnistas tegelikult, et tegemist on kahe eraldi haavatavusega, mida kasutatakse koos tandemina.

Esimene haavatavus oli Chrome'is endas, mis tugines FileReaderi ärakasutamisele, nagu me eespool kirjeldasime.

Teine haavatavus oli Microsoft Windowsis endas. See oli Windowsi win32k.sys-s kohaliku privileegi eskaleerimine ja seda sai kasutada turvaliivakastina. Haavatavus on NULL-i osutamine kursis win32k! MNGetpItemFromIndex, kui NtUserMNDragOver () süsteemikõne teatud tingimustel kutsutakse.

Google märkis, et nad avalikustasid Microsofti haavatavuse ja avalikustavad haavatavuse, kuna see on tõsine Windowsi haavatavus, mida me teame, et seda kasutatakse aktiivselt sihitud rünnakutes ” .

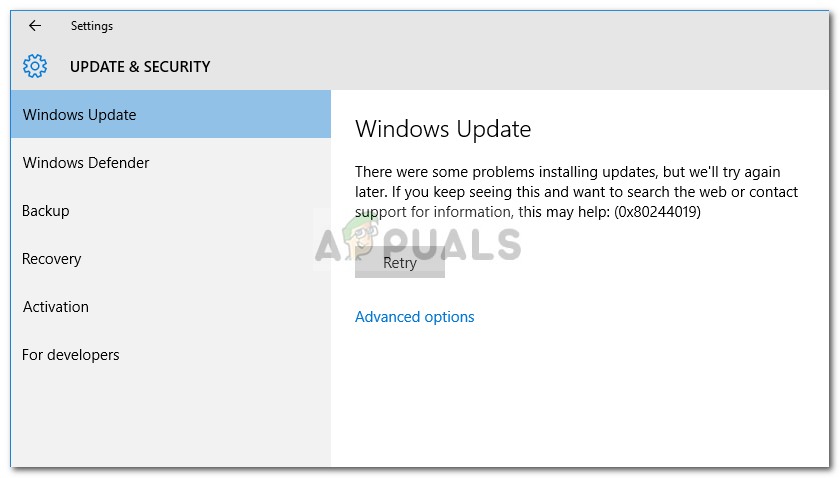

Väidetavalt töötab Microsoft paranduse kallal ja kasutajatel soovitatakse uuendada Windows 10-le ja rakendada Microsofti plaastrid kohe, kui need kättesaadavaks saavad.

Google Chrome'i värskendamine arvutis

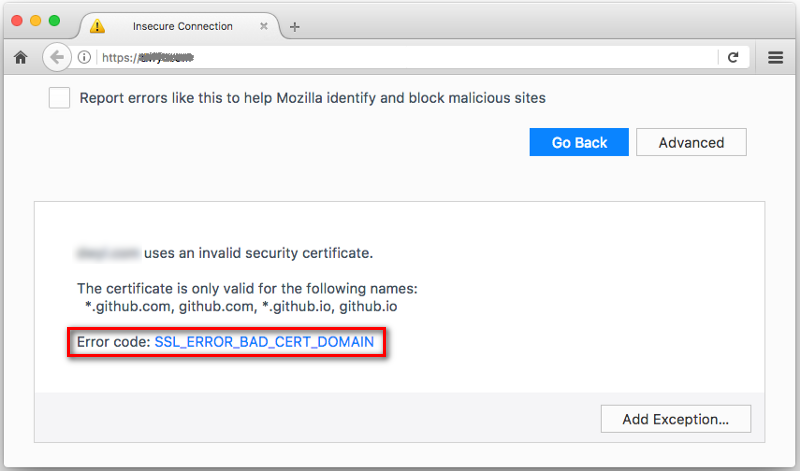

Klõpsake oma brauseri aadressiribal chrome: // settings / help või klõpsake paremas ülanurgas olevat kolme punkti ja valige Seaded, nagu on näidatud alloleval pildil.

Seejärel valige vasakus ülanurgas valikud Seaded (ribad) ja valige Teave Chrome'i kohta.

Kui olete jaotises Teave, kontrollib Google automaatselt värskendusi ja kui värskendus on saadaval, teavitab Google teid sellest.